黑客如何在三分钟利用3000美元套取1亿人民币?Ankr相关安全事件分析

2022年12月2日,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示, AnkStaking的aBNBc Token项目遭受私钥泄露攻击,攻击者通过Deployer地址将合约实现修改为有漏洞的合约,攻击者通过没有权限校验的0x3b3a5522函数铸造了大量aBNBc代币后卖出,攻击者共获利5500个BNB和534万枚USDC,约700万美元, Beosin Trace将持续对被盗资金进行监控。Beosin安全团队现将事件分析结果与大家分享如下。

#Ankr是什么?

据了解,Ankr 是一个去中心化的 Web3 基础设施提供商,可帮助开发人员、去中心化应用程序和利益相关者轻松地与一系列区块链进行交互。

攻击发生之后,Ankr 针对 aBNBc 合约遭到攻击一事称,「目前正在与交易所合作以立即停止交易。Ankr Staking 上的所有底层资产都是安全的,所有基础设施服务不受影响。」

#本次攻击事件相关信息

攻击交易

0xe367d05e7ff37eb6d0b7d763495f218740c979348d7a3b6d8e72d3b947c86e33

攻击者地址

0xf3a465C9fA6663fF50794C698F600Faa4b05c777 (Ankr Exploiter)

被攻击合约

0xE85aFCcDaFBE7F2B096f268e31ccE3da8dA2990A

#攻击流程

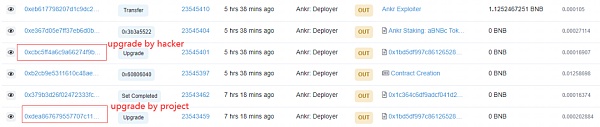

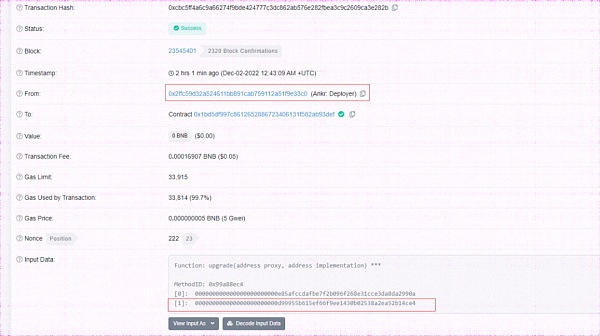

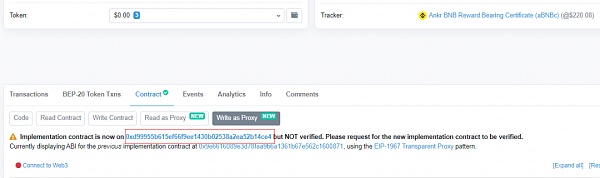

1. 在aBNBc的最新一次升级后,项目方的私钥遭受泄露。攻击者使用项目方地址(Ankr: Deployer)将合约实现修改为有漏洞的版本。

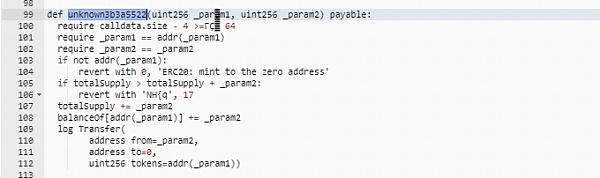

2.由攻击者更换的新合约实现中, 0x3b3a5522函数的调用没有权限限制,任何人都可以调用此函数铸造代币给指定地址。

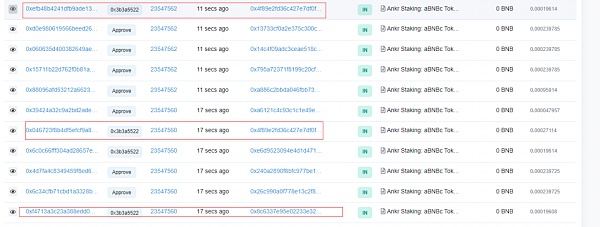

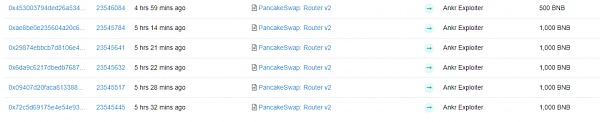

3.攻击者给自己铸造大量aBNBc代币,前往指定交易对中将其兑换为BNB和USDC。

4. 攻击者共获利5500WBNB和534万USDC(约700万美元)。

#受影响的其他项目:

由于Ankr的aBNBc代币和其他项目有交互,导致其他项目遭受攻击,下面是已知项目遭受攻击的分析。

Wombat项目:

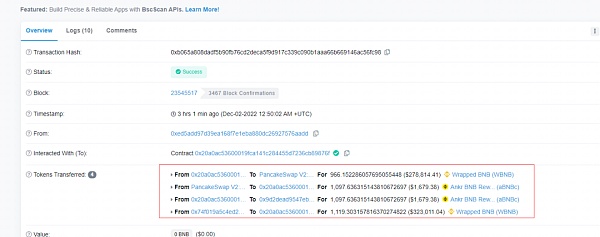

由于Ankr Staking: aBNBc Token项目遭受私钥泄露攻击,导致增发了大量的aBNBc代币,从而影响了pair(0x272c...880)中的WBNB和aBNBc的价格,而Wombat项目池子中的WBNB和aBNBc兑换率约为1:1,导致套利者可以通过在pair(0x272c...880)中低价购买aBNBc,然后到Wombat项目的WBNB/aBNBc池子中换出WBNB,实现套利。目前套利地址(0x20a0...876f)共获利约200万美元,Beosin Trace将持续对被盗资金进行监控。

Helio_Money项目:

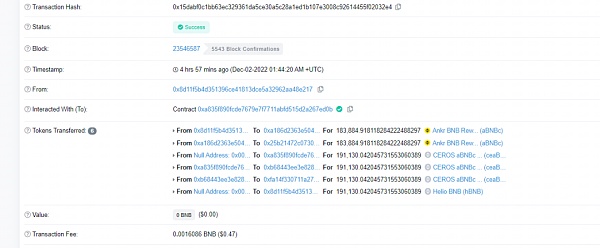

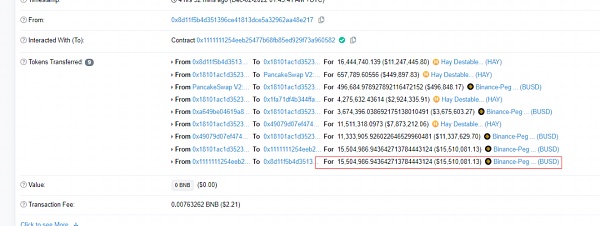

套利地址:

0x8d11f5b4d351396ce41813dce5a32962aa48e217

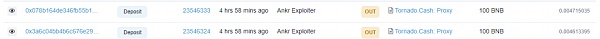

由于Ankr Staking: aBNBc Token项目遭受私钥泄露攻击,导致增发了大量的aBNBc代币,aBNBc和WBNB的交易对中,WBNB被掏空,WBNB价格升高。套利者首先使用10WBNB交换出超发后的大量aBNBc.之后将aBNBc交换为hBNB。以hBNB为抵押品在Helio_Money中进行借贷,借贷出约1644万HAY。 之后将HAY交换为约1550万BUSD,价值接近1亿人民币。

#事件总结

针对本次事件,Beosin安全团队建议: 1. 项目的管理员权限最好交由多签钱包进行管理。2. 项目方操作时,务必妥善 保管私钥。3. 项目上线前,建议选择专业的安全审计公司进行全面的安全审计,规避安全风险。

ビットコイン、ETF承認に向けてカウントダウン、今日か?来週か?【仮想通貨相場】

昨日のBTC相場は反発。一昨日、45,000ドル(約650万円)台から41,000ドル(約590万円)割れまで急落したが、そこから切り返すと44,000ドル(約635万円)台後半にまで反発。...

グレイスケールとヴァンエック ビットコインETFの上場に必要な申請を提出

米証券取引委員会の決定を待っている間、資産運用会社のグレイスケール・インベストメントとヴァンエックは、ビットコイン(BTC)の現物型上場投資信託(ETF)の株式を株式市場に登録する意向を示す通知を金融...

グレイスケール ビットコインETFでJPモルガンやゴールドマンサックスと協議中=報道

仮想通貨運用会社のグレイスケール・インベストメンツは、現物型ビットコイン上場投資信託(ETF)について、JPモルガンやゴールドマン・サックスを含む複数の企業と協議中であると報じられている。...