Ankr被攻击始末:套利者获利超黑客,黑客发貔貅玩“行为艺术

今日,Ankr 的部署者密钥疑似被泄露, 10 万亿枚 aBNBc 被铸造,其在 Pancake 上的交易池流动性被掏空,aBNBc 价格已几近归零。

而与以往历次攻击事件略有不同,本次攻击事件中出现了诸多令人啼笑皆非的“趣闻”:套利者获利远超黑客(我们先假设其非同一人)、黑客发行 FuckBNB meme 币大搞“行为艺术”、aBNBc 不断增发总发行量达到前所未闻的数量等等。本次攻击事件的后续发展所带来的关注,甚至已经超过攻击本身。

攻击事件回顾

今日早间,黑客获得了 Ankr 部署者权限,对这一项目展开了攻击。

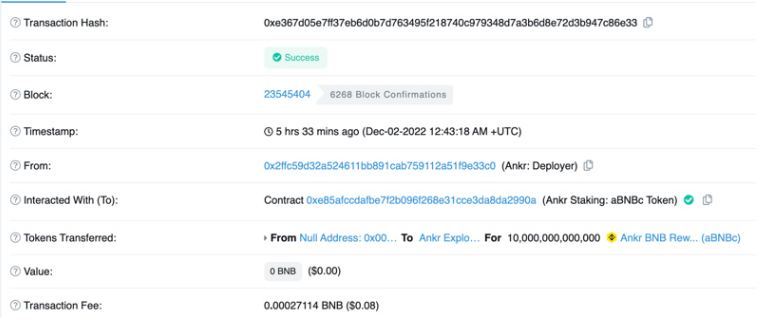

据链上数据显示, 10 万亿枚 aBNBc 代币在一笔转账中被铸造,并发送到0xf3a4开头的地址。

在增发了巨量代币之后,有一部分 aBNBc 被留在了钱包之中,而更多的代币则被抛出获利。黑客将 1.125 BNB 转入其地址作为 gas 费用并启动 aBNBc 抛售,总计兑换了 4, 050, 500 枚 USDC 和 5, 000 枚 BNB。而获利的 4, 500 枚 BNB 又被兑换了 1, 293, 087 枚 USDC 并将 900 枚 BNB 存入 Tornado.Cash,之后攻击者将所有 USDC 跨链接入以太坊网络 Celer Network 和 Multichain,再将全部 4, 684, 156 枚 USDC 兑换了 3, 446 枚 ETH。由于 ANKR 价格大幅下跌,当前做空 ANKR 回报率达到 53.25% 。

安全团队派盾 PeckShield 发现,Ankr 被盗事件中,aBNBc 代币合约存在无限铸币漏洞,虽然铸币函数 mint()受到 onlyMinter 修改器(modifier)保护,但还有另一个函数(带有 0x3b3a5522 func.signature)可以完全绕过调用者验证以获得无限铸币权限。

本次攻击事件造成了 aBNBc 代币的流动性池枯竭,币价腰斩。至此,黑客从本次攻击事件中获利约 500 万美元。

套利者获利 1500 万美元

若事情至此落幕,这只是熊市之中的又一起“平平无奇”的安全事故。但“套利者”恰逢其时得跟上了。

在 aBNBc 被黑客砸至归零之时,一用户( 0 xaab 2 ……dfc 3 )用 10 BNB 购买了超过 18 万枚 aBNBc,并在借贷平台 helio 抵押 aBNBc 借出超过 1600 万枚稳定币 HAY。(Odaily星球日报注:HAY 是基于 BNB 的美元超额抵押去中心化稳定币,可通过存入 aBNB-LP 以铸造 HAY。)目前官方团队表示已发现该漏洞,将在获得更多信息后立即通知社区。

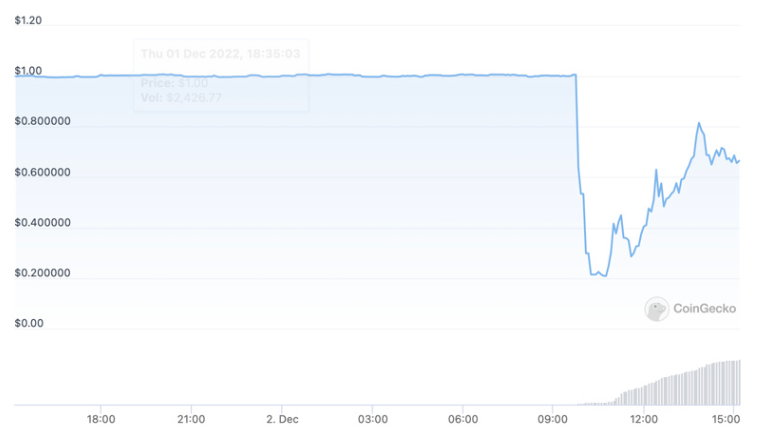

套利者将 Hay 出售为超 1500 万枚 BUSD,Hay 流动性池被掏空。作为去中心化稳定币,HAY 的价格一度已严重脱锚,最低跌至约 0.21 美元,目前价格已逐渐回升,现报价 0.70 美元。

继黑客获利 500 万美元后,套利者又从借贷平台获利 1500 万美元,其获利金额远大于黑客。

上一次有“套利者收益超黑客”发生,还是在 pGALA 事件中。而在坊间,关于“套利者”的真实身份又引来投资者的猜忌。用户纷纷对这一神秘人物做出着猜想,有人怀疑套利者或许只是黑客的另一地址。

而事情的发展远远超出所有人的预期,尽管攻击者的获利已被 Tornado 匿名转移,但套利者似乎并不熟悉链上操作。

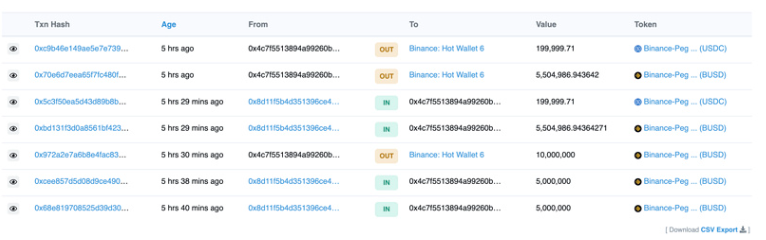

链上数据显示,匿名套利者竟然将所获利润 1550 万美元通过中间地址( 0 x 4 c......2757 )转入了币安。

尽管这一套利行为难以称之为“黑客攻击”,但在某种意义上确属“不当得利”。

紧接着,CZ 表示,Binance 于几个小时前暂停了提款。

趣闻不断: 10 的 60 次方、黑客币赛道龙头

本次事件中,还出现了不少令人啼笑皆非的“趣闻”。

今日下午,CZ 在推特上表示,对于 Ankr 和 Hay 的黑客攻击,初步分析是开发者私钥被盗,黑客将智能合约更新为更加恶意的合约。安全团队的调查也有相同的结论,有安全团队发现,多个不同的调用地址都造成了代币增发。这产生了一个有趣的后果:Ankr 攻击事件的黑客地址或许是历次攻击中规模最大的。

BSCScan 的标签显示,Ankr Exploiter 的标识甚至已经依次编号至五十余号,攻击者的地址数量之多令人咂舌。

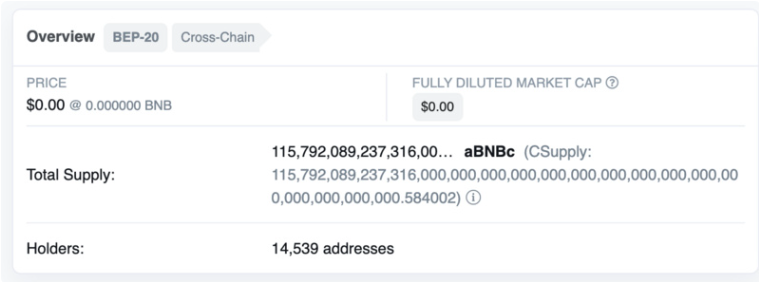

更为离奇的是,由于多次调用所带来的多次增发,aBNBc 增发的数量早已不是最初的 10 万亿枚。

链上数据显示,aBNBc 总供应量已超 10 的 60 次方枚。

更为准确的来说,其供应量为 115, 792, 089, 237, 316, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000 枚。

在攻击事件之后,黑客也并不满足于来自 Ankr 的“少量”收益,更致力于更进一步扩大盈利。

链上数据显示,攻击者创建代币 Fuck BNB,并提供 15 枚 ETH 在 Uniswap V2上为其建立流动性池。但随后安全机构 Go+Labs 表示,Fuck BNB 代币疑似为貔貅盘,请用户注意相关风险。

尾声?

今日下午,币安发声表示,已冻结黑客转移至交易所的约 300 万美元。BNB Chain 方面则表示,已注意到今日早些时候 Ankr aBNBc 合约遭黑客攻击事件,Ankr 攻击者地址已被列入黑名单。

Ankr 方面也对此事件作出了回应。其表示,目前已与 DEX 进行了接触并告知交易所阻止相关交易,目前正在评估情况并重新发行代币。此外,Ankr 还保证当前 Ankr Staking 的所有底层资产都是安全的,所有基础设施服务不受影响。目前正在起草一项计划,Ankr 将补偿受影响的用户。

Ankr 对用户做出了四点提示: 1、不要交易; 2、保留了 aBNBc 代币的流动性提供者,请从 DEX 中移除流动性; 3、Ankr 将进行快照,用户可等待其他消息; 4、将重新发行 aBNBc。

稳定币交易平台 Wombat Exchange 表示,现已暂停 BNB 池,BNB、BNBx、stkBNB 和 aBNBc 的兑换、存取款也已暂停,此前,Wombat 已暂停 aBNBc 池和 HAY 池。

在本次事件中,借贷平台的损失远大于 Ankr,但截至本文发布时,HAY 仍未就此事件做出进一步回应。

ビットコイン、ETF承認に向けてカウントダウン、今日か?来週か?【仮想通貨相場】

昨日のBTC相場は反発。一昨日、45,000ドル(約650万円)台から41,000ドル(約590万円)割れまで急落したが、そこから切り返すと44,000ドル(約635万円)台後半にまで反発。...

グレイスケールとヴァンエック ビットコインETFの上場に必要な申請を提出

米証券取引委員会の決定を待っている間、資産運用会社のグレイスケール・インベストメントとヴァンエックは、ビットコイン(BTC)の現物型上場投資信託(ETF)の株式を株式市場に登録する意向を示す通知を金融...

グレイスケール ビットコインETFでJPモルガンやゴールドマンサックスと協議中=報道

仮想通貨運用会社のグレイスケール・インベストメンツは、現物型ビットコイン上場投資信託(ETF)について、JPモルガンやゴールドマン・サックスを含む複数の企業と協議中であると報じられている。...