Curve Finance突遭DNS劫持攻击 黑客在Web3.0玩的“花样把戏” 普通人要如何防范?

北京时间2022年8月10日, 成都链安鹰眼-区块链安全态势感知平台 舆情监测显示, 去中心化金融协议 Curve Finan ce突遭DNS劫持攻击!

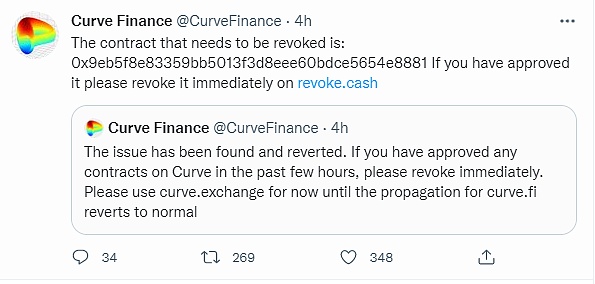

攻击发生之后,Curve 发推确认Curve.fi域名服务器遭到盗用,警告用户撤销Curve 上的 0x9eb5f8e83359bb5013f3d8eee60bdce5654e8881 合约,暂时使用 curve .exchange。

今早,币安创始人赵长鹏就Curve被黑客盗窃事件发推特表示: Curve使用GoDaddy作为DNS是不安全的,任何Web3项目都不应该使用它,因为它非常容易受到社会工程的影响。

DNS劫持攻击,这在Web3.0领域确实比较少见,本次事件给了我们哪些安全启发,对Web3.0区块链生态安全又会造成什么样的影响?

ONE

什么是DNS劫持攻击?

DNS,全称为Domain Name System域名系统。

我们知道DNS的主要作用就是将域名翻译成IP地址让计算机识别,从而实现我们输入域名就能直接访问对应服务器的效果。所以在整个网络访问过程中,DNS的作用是十分重要的。

但如果攻击者 篡改DNS解析设置 ,将域名由 正常IP指向由攻击者控制的非法IP ,就会导致我们访问域名打开的却不是对应的网站, 而是一个不可达或者假冒的网站, 这种攻击手段就是DNS劫持。

TWO

DNS劫持攻击如何入侵Curve Finance

Curve Finance 是一种去中心化金融 (DeFi) 协议,以低滑点和费用提供“极其高效”的稳定币交易服务。它被认为是 DeFi 生态系统的支柱,锁定的总价值超过 60 亿美元。

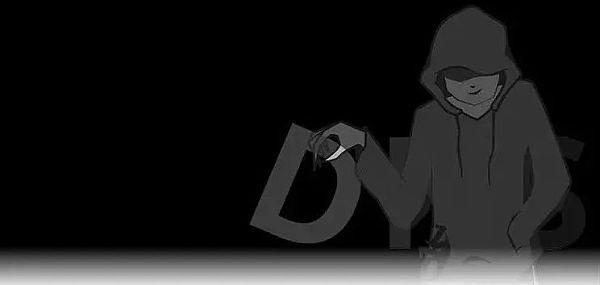

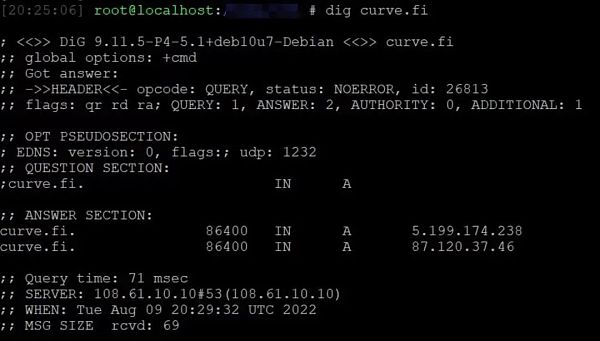

本次Curve Finance遭遇了DNS劫持攻击, 是由于域名注册商iwantmyname.com的系统遭到破坏,curve的name server被篡改成黑客控制的dns server,curve.fi的流量被重定向到黑客的服务器5.199.174.238和87.120.37.46。

同时,攻击者部署的恶意dns server就是那两个恶意网页服务器的ip,大概在那上面同时设有dns和网页的服务,因而导致不知情的curve.fi用户被黑客控制的0x9eb5f8e83359bb5013f3d8eee60bdce5654e8881的恶意合约互动。

链上数据 显示 ,与该漏洞相关的恶意合约似乎已经从八个不同的受害者那里窃取 USDC 和 DAI 。 这些资金已经 转移 到攻击者的钱包并换成了 ETH 代币,然后被发送到加密货币交易所 FixedFloat。

THREE

本次事件被盗资金去向分析

截至发文, 成都链安安全团队使用链必追-虚拟货币智能研判平台 对被盗资金地址进行监控和追踪 分析, 发现 Curve黑客地址0x50f9202e0f1c1577822BD67193960B213CD2f331已经通过Tornado Cash转移了资金, 该混币器平台昨天才受到美国财政部的制裁。

(扩展阅读: Web3.0的匿名战争结束了吗?洗钱超 70 亿美元的Tornado Cash为何被美国财政部制裁?)。

本次事件导致的总损失约为77万美元,其中包括被 FixedFloat 交易所 冻结的20万美元。

FOUR

黑客在Web3.0玩的“花样把戏”应该如何防范

不过在今早,Curve Finance 在 Twitter 上发推表示 curve.exchange 交易所似乎没有受到攻击的影响,因为它使用了不同的域名系统 (DNS) 提供商。Curve指出,DNS 服务器提供商 Iwantmyname 很可能被黑客入侵并补充说他们已经更改了其域名服务器,目前该问题已得到解决,将指导用户撤销近期合约。

成都链安安全团队在此提醒大家: 确认交易前先确定交互的合约的地址,比如地址的标签和地址过往交互的历史。

Bitcoin Price Consolidates Below Resistance, Are Dips Still Supported?

Bitcoin Price Consolidates Below Resistance, Are Dips Still Supported?

XRP, Solana, Cardano, Shiba Inu Making Up for Lost Time as Big Whale Transaction Spikes Pop Up

XRP, Solana, Cardano, Shiba Inu Making Up for Lost Time as Big Whale Transaction Spikes Pop Up

Justin Sun suspected to have purchased $160m in Ethereum

Justin Sun suspected to have purchased $160m in Ethereum