一、从理论威胁到时间窗口攻击

长期以来,比特币的安全建立在一个核心前提之上:破解私钥在计算上不可行。这一模型依赖经典计算机的算力极限,使ECDSA体系具备极高安全性。

但量子计算改变了这一逻辑。它通过Shor算法等机制,对传统加密进行指数级破解,使不可行逐渐变成可实现。

真正的变化不在于是否能破解,而在于破解所需时间。当时间被压缩到分钟级,安全问题就从理论变成工程。

当破解时间缩短至9分钟,比特币的攻击模型发生本质变化。攻击者无需提前掌握私钥,而可以在交易广播之后、确认之前完成攻击。

这就是所谓的时间窗口攻击。用户发起交易后,公钥在内存池中暴露,攻击者即可尝试反推私钥并构造替代交易。

Shor算法可以将传统需要指数级时间的问题,压缩到多项式时间内完成。换句话说,从几百年算不出来,变成理论上可以在短时间内算出来。

这也是量子计算真正颠覆性的地方。它改变的不是效率,而是问题本身的难度。因此,比特币的安全假设,第一次出现了理论层面的动摇。

本质上,这是一场速度竞争。谁先完成计算并广播交易,谁就能控制资产。

这一变化意味着,比特币安全从静态不可破解,转向动态时间对抗。攻击不再是长期积累,而是实时发生。

这也是量子计算第一次真正威胁到交易过程本身,而不仅仅是资产存储安全。从这一刻起,比特币的安全逻辑开始进入了时间维度。

二、34.6%的BTC为何暴露风险 ?

尽管量子威胁看似巨大,但风险并非均匀分布。根据 ARK Invest 与 Unchained 的研究,约65.4%的BTC仍然安全,而34.6%存在潜在风险。

这种差异的核心,在于公钥是否暴露。未花费的UTXO通常只暴露哈希,而一旦发生交易,公钥就会公开。

而量子攻击的路径,正是从公钥反推私钥。

高风险资产主要集中在几类,比如早期P2PK地址、重复使用地址的钱包,以及已经发生过交易的UTXO。这些资产的共同点,是公钥已经在链上公开。

此外,一些复杂脚本、多签结构,也可能增加暴露概率。在过去,这些设计并不会带来明显风险。但在量子计算环境下,它们可能成为攻击入口。

因此,量子威胁并不是全面摧毁,而是一种结构性风险。它更像是对历史遗留问题的一次集中清算。越早期、越不规范使用的钱包,其风险越高。

另一个关键问题在于时间延迟攻击。攻击者可以提前收集链上数据,在未来量子计算成熟后统一破解。这种模式被称为“Store now, decrypt later”。即今天的数据,也可能在未来被解锁。

这使得量子风险不仅属于未来,也已经存在于当下。因此,从安全视角来看,问题已经不再是是否被攻击。而是哪些资产,会在未来被优先攻击。

这也是当前市场开始重新评估风险结构的原因。

三、从恐慌到升级:比特币的应对路径

尽管量子威胁正在逼近,但市场并未出现系统性恐慌。赵长鹏表示,只需升级到抗量子算法即可应对风险,无需过度担忧。

这一观点背后,是行业对可升级性的共识。比特币不是静态系统,而是可以通过共识持续演进的技术体系。

问题的关键,从是否安全转向能否及时升级。

事实上,这一思路早在2010年就被 Satoshi Nakamoto 提出。他认为,如果量子计算构成威胁,可以通过升级签名算法实现平稳过渡。

这意味着,比特币在设计之初就预留了应对路径。量子风险,并非无法解决的问题。

真正的挑战,在于升级的节奏与执行。

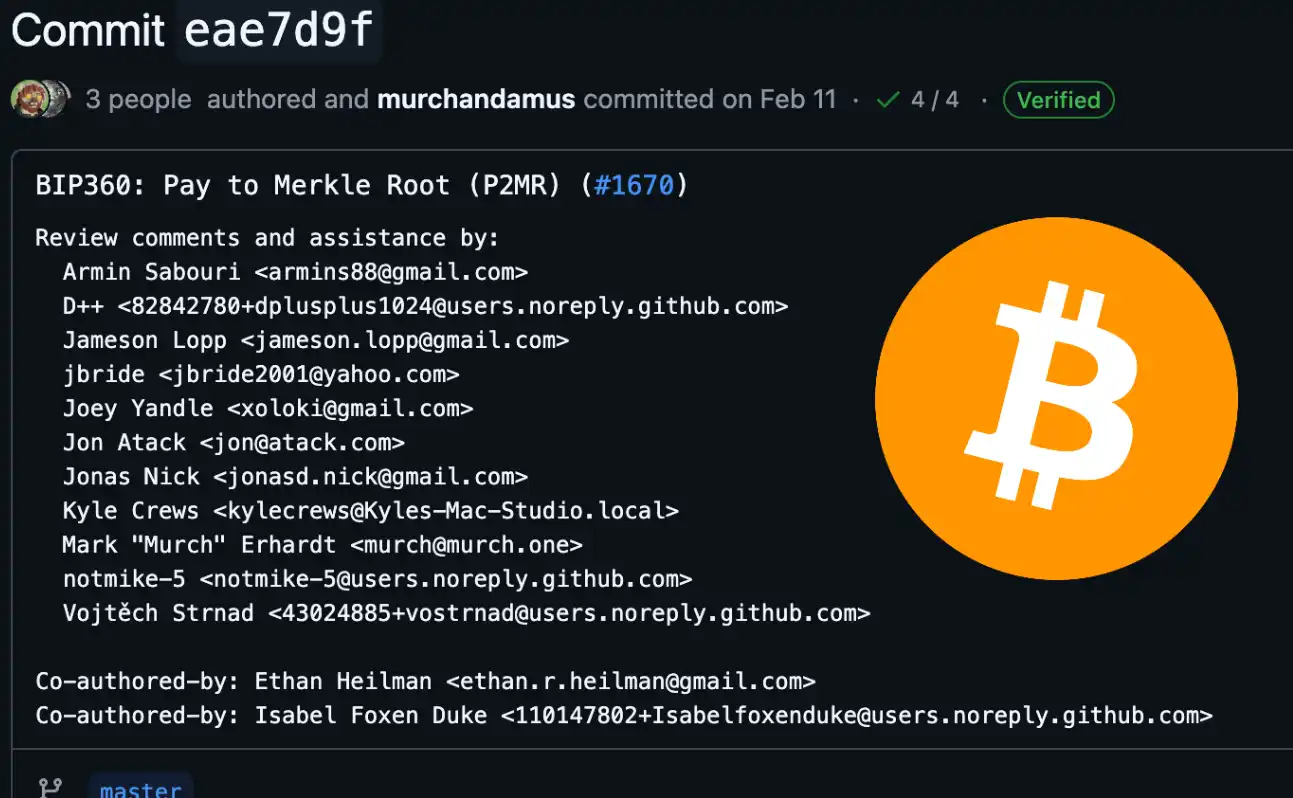

当前,开发者已经开始推进抗量子准备。BIP-360(P2MR)提案的核心思路,是通过默克尔树结构减少公钥直接暴露。

这一方案并未立即引入后量子算法,而是优先降低攻击面。这种路径体现了比特币一贯的渐进式升级逻辑。先降低风险,再替换底层。

从长期来看,方向已经明确。ECDSA将逐步被后量子密码(PQC)替代,整个系统将迎来底层重构。

可以类比互联网从HTTP到HTTPS的迁移。但这一次,规模更大、周期更长、复杂度更高。本质上,是一次底层信任机制的重构。

钱包、地址格式乃至交易结构,都可能随之变化。这不仅是技术升级,更是一次安全模型的重写。比特币的核心,将从不可破解,转向持续进化。

结语

回顾整个事件可以发现,量子计算带来的最大变化,并不在于它是否能够破解比特币,而在于它改变了安全问题的性质。

过去,比特币的安全基于一个静态假设:攻击成本永远高于收益。而未来,这一假设将转变为动态问题:系统是否能够在攻击能力提升前完成升级。

加密世界,正在主动进入抗量子时代。

量子计算不会摧毁比特币,但会迫使其完成一次底层进化。而真正决定未来的,不是算法本身,而是系统是否具备持续适应技术变迁的能力。