2020 年以來,超過 500 億美元從聲稱安全的錢包中消失。問題不在於安全防護,而在於底層架構。Passkey 錢包透過架構變革,讓大多數攻擊在邏輯層面上不可能,開啟加密錢包的全新時代。本文源自 DFINITY 所著文章,由ForesightNews整理、編譯及撰稿。

(前情提要:

Stripe宣布收購加密錢包Valora,意圖推廣穩定幣網路Tempo

)

(背景補充:

去中心化社交已死?五年探索之後,Farcaster 轉型做錢包

)

本文目錄

2 025 年 2 月,加密史上又添沉重的一筆:業界最受信任的多重簽名方案 Safe (Wallet) 在一次前端攻擊中損失了 16 億美元,這不是源於某個深奧的零日漏洞 (Zero-day Exploit) 或量子計算突破,而是因為一個自加密誕生之初就存在的頑疾:用戶操作密鑰的交互介面自身的薄弱。

2020 年以來,超過 500 億美元從聲稱安全的錢包中不翼而飛,駭客攻擊彷彿如出一轍:區塊鏈未被攻破,密碼學未被破解,但資金卻神秘消失,令人難以接受的真相是:「安全」錢包其實並不安全 – 鎖已經夠堅固,但我們常常守錯門。

假如問題不在於安全防護,而在於底層架構本身呢?

一、資產在鏈上,密鑰在錢包

關於「錢包」的概念糾正

首先,大多數人沒意識到:錢包裡並不儲存加密資產,你的比特幣不在 Ledger 上,你的以太坊也不在 MetaMask 裡。

加密資產存在於區塊鏈上,這是一個不可摧毀、透明的「金庫」,加密資產的真實性可以被驗證,但不存在於任何錢包中,區塊鏈金庫是完美的 – 駭客無法攻擊、不可竄改、永恆存在,而你的錢包裡存放的是打開金庫的鑰匙串,而不是資產本身。

理解這一點,會重塑我們的安全認知:

- 金庫 (The Vault) :資產住在區塊鏈金庫裡 – 分布在數千個節點上,受數學共識保護。

- 鑰匙 / 私鑰 (Private Key) :打開金庫的唯一方式 – 這串字元一旦洩露,就失去了對資產的絕對控制權。

- 公鑰 / 地址 (Public Address) :資產在區塊鏈上的門牌號 – 可以安全分享,如同一個電子郵件地址。

- 數位簽章 (Digital Signature) :不可偽造的授權 – 交易可被執行的數學憑證。

- 交易 (Transaction) :簽署的指令,至此資產可被轉移。

理解這套邏輯,錢包面臨的安全挑戰就無比清晰:資產在區塊鏈中非常安全,而每一次駭客攻擊、每一次盜竊、每一次損失 – 都是因為:有人用漏洞拿到了鑰匙。

驅動錢包演進 15 年的那個問題,如此簡單又複雜:如何保護鑰匙?

二、四代密鑰管理技術演進

加密錢包的歷史,本質上就是一部密鑰隱藏史,錢包技術的革新都從前代的失敗中吸取教訓,卻又不可避免地引入了自身新的漏洞,或許是時候從架構設計上避免問題了。

第一代:軟體錢包 / 熱錢包 (2009 年至今)

最初的解決方案邏輯合理但老派:將密鑰加密後用密碼隱藏,軟體錢包將用戶私鑰儲存在其裝置上,用助記詞 (12 或 24 個單詞) 的形式進行保存,用戶被反覆告誡要把助記詞抄在紙上,妥善保管,永遠不要弄丟。

這種方法看似簡單,實則漏洞百出,軟體可能被駭客攻擊,電腦會感染病毒,剪貼簿惡意軟體會掉包地址,網路釣魚網站會竊取助記詞,而瀏覽器擴充功能也可能被攻破,如今,軟體錢包的漏洞已給用戶造成了數十億美元的損失,而且這些損失每日仍在增加。

密鑰存在於軟體中,是十分脆弱的。

第二代:硬體錢包 / 冷錢包 (2014 年至今)

行業對此的應對措施是物理隔離 (Isolation),Ledger 和 Trezor 等硬體錢包將密鑰脫機,儲存在專用的硬體中,不接觸網路,密鑰駐留在安全晶片內,在裝置內部簽署交易,不會暴露在惡意軟體的安全風險中。

但新的麻煩隨之而來,硬體錢包使用非常不便 – 想像一下帶著 USB 裝置去買咖啡,它們在日常生活中可能丟失、被盜或損壞,供應鏈攻擊 (Supply Chain Attack) 可能會在裝置到達用戶手中之前就進行惡意程式碼的植入,盡人皆知的 Ledger 用戶資訊洩露事件暴露了數百萬用戶地址,這意味著駭客甚至能把攻擊從線上轉為線下。

隔離確實能帶來安全,但犧牲了可用性。

第三代:多方安全計算錢包 (MPC) (2018 年至今)

多方安全計算錢包嘗試了一種不同的方法:將密鑰分割成碎片,沒有一個單一的參與方持有完整的密鑰,多個參與方必須合作才能簽署交易,但密鑰本身從未在一個地方被完整重構。

機構客戶非常滿意,他們終於可以在沒有助記詞風險的情況下實現對錢包的公司化控制,但 MPC 也重新引入了加密世界原本試圖消除的東西:信任,用戶必須依賴托管服務商,他們可能串通、消失、被駭客攻破,或乾脆拒絕為你提供服務。

2025 年 10 月 14 日,MPC 錢包提供商 Privy 因為網路負載問題伺服器下線 2 小時,導致數十萬使用 Privy 錢包的用戶無法進行轉帳操作,此外,MPC 錢包的部署相對複雜、成本高昂,而且歸根結底,密鑰的碎片託付給了別人,現在,越來越多監管機構開始認為 MPC 錢包是部分托管,而非真正的自我托管。

分散信任雖然比中心化信任要好一點,但是任然依賴對人的信任。

第四代:Passkey (通行密鑰) 錢包 (2024 年至今)

第四代錢包採取了一次根本性的架構轉變,它不再是隱藏或分割密鑰,而是將密鑰密封在您裝置的安全晶片中 – 即保護 Apple Pay 和 Google Pay 的同款硬體,密鑰存在,但永遠無法被提取、匯出或竊取,它只能在通過用戶的生物辨識認證時才能使用。

沒有助記詞,沒有硬體裝置,沒有第三方。

演進時間線

- 2009:首批比特幣錢包,本地儲存密鑰

- 2014:Ledger 推出首個消費級硬體錢包

- 2018:MPC 技術開始應用於機構

- 2025:首個企業級 Passkey 錢包 (zCloak.Money) 上線

- 2025 ~ 2027:向 Passkey 錢包的大規模遷移開始

每一代錢包都解決了前一代的關鍵缺陷,但同時也帶來了新的問題,用戶始終被在安全和便利之間做出選擇,而 Passkey 錢包,是首個能夠同時提供這兩者的解決方案。

三、致命缺陷 – 薄弱的介面

行業有一個諱莫如深的事實: 前三代錢包都共享一個與密鑰儲存無關的致命缺陷 。

無論用戶使用的是軟體錢包、硬體錢包,還是多方計算 (MPC) 解決方案,都必須通過 Web2 基礎設施來存取它們:

- 前端 / 應用程式託管在中心化伺服器上 (可能被劫持)

- DNS 可能被洩露 (將用戶導向假冒網站)

- 瀏覽器擴充功能可能被替換 (換成惡意版本)

- 網路介面可能被釣魚 (完美複製品可以竊取用戶的密鑰)

16 億美元的 Safe (Wallet) 攻擊徹底證明了這一點,如果用於存取錢包的介面可以被攻破,密鑰儲存再安全也毫無意義。

目前行業的問題在於 :

- 第一代軟體錢包:助記詞由軍事級技術加密,但通過一個會自動更新 / 由中心化伺服器分發的瀏覽器外掛或 APP 來存取。

- 第二代硬體錢包:您的密鑰存放在無法破解的安全硬體中,但用一個可能被洩露的網站下載的桌面軟體管理。

-

第三代多方安全計算錢包 (MPC):密鑰使用先進的加密技術分散給多個參與方,但由傳統基礎設施提供服務的網頁入口把持。這就像擁有一個堅不可摧的金庫,但給它配了一扇紙板門。每一代錢包都痴迷於保護密鑰,卻沒保護用戶存取的交互介面,駭客十分精明,當安全團隊忙著製造更先進的鎖時,攻擊者直接替換了門。這就是第四代錢包解決的痛點 – 它能同時保護密鑰和交互介面。

四、錢包攻擊模式梳理

要理解為什麼 Passkey 錢包是革命性的,先要明白加密資產是如何被盜走的,通過利用特定的架構弱點,這些攻擊可以大體分為四類。

前端 / 介面攻擊 (Frontend / Interface Attacks)

最具破壞性的攻擊,其目標不是區塊鏈或錢包 – 而是介面,DNS 劫持將用戶重新導向到外觀完全相同的偽站點,上文中的 Safe (Wallet) 攻擊就是以這種方式運作:攻擊者入侵網路前端並注入惡意程式碼,用戶簽署他們認為的正常交易時,就被清空了錢包。

瀏覽器外掛攻擊同樣陰險,通過入侵開發者帳戶並推送惡意更新,或讓用戶誤下載駭客腳本,把安全的擴充功能替換為惡意變體,用戶信任熟悉的介面,卻不知道他們簽署的每一筆交易都在把資產發送給攻擊者。

助記詞盜竊 (Seed Phrase Theft)

保護著數十億美元加密資產的 12 或 24 個單詞,其實非常脆弱,攻擊方式包括:

- 物理盜竊 :拍下或竊取寫下來的助記詞。

- 數位盜竊 :通意軟體掃描,識別助記詞的特定模式。

- 社交驗證 :假冒客服或技術支援,誘導用戶「驗證」他們的助記詞。

- 偽造助記詞生成器 :生成預先確定的、易受攻擊的助記詞。

助記詞一旦被洩露,就意味著徹底、永久的損失,無法恢復,無法仲裁,無法撤銷。

網路釣魚行動 (Phishing Operations)

加密釣魚已經演變成工業化的詐騙系統,常見套路包括:

- 授權釣魚 (Approval Phishing) :誘騙用戶授予無限代幣權限。

- 虛假空投 :製造緊迫感,讓用戶放鬆警惕。

- 複製網站 :1:1 複刻熱門 DeFi 網站介面,盜取用戶的憑證和助記詞。

在網路世界,完美的模仿其實成本低得微不足道,專家也可能被騙。

供應鏈污染 (Supply Chain Compromises)

現代軟體系統彼此依賴,意味著無數個攻擊機會,一個被洩露的 npm 套件 (JavaScript 依賴庫) 可能影響數千個錢包,硬體錢包韌體更新可能引入後門,多層依賴中可能隱藏著在安裝數月後才啟動的惡意程式碼。

Ledger Connect Kit 攻擊就是一個典型的例子:一個被污染的程式庫同時影響了多個 DeFi 應用程式,導致整個生態系統中的錢包被清空。

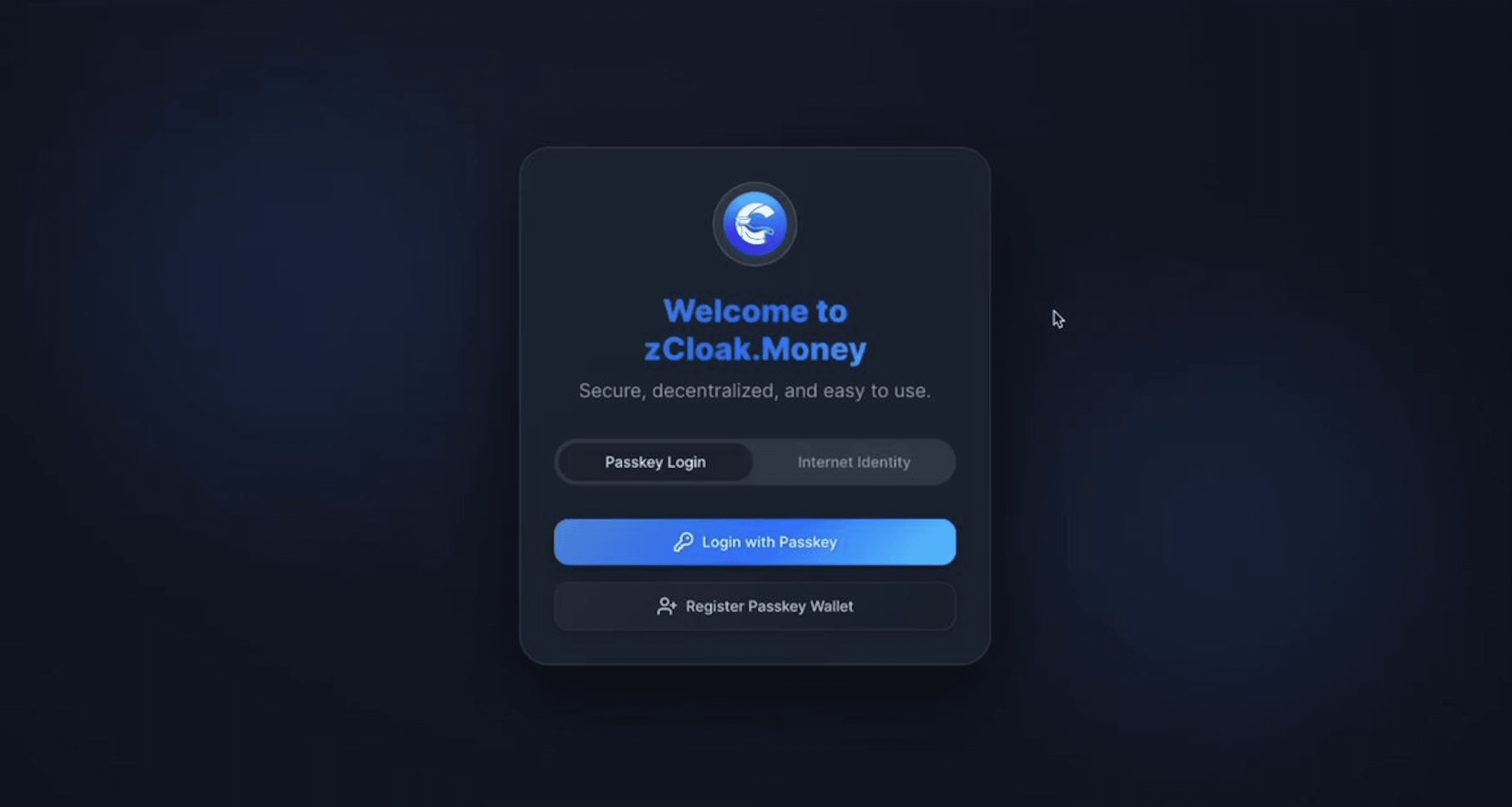

五、Passkey 錢包登場

什麼是 Passkey?

Passkey 不是某種新奇的加密技術,它們是 Apple、Google 和 Microsoft 斥資數十億投入的未來數位安全身分驗證系統,當用戶使用 FaceID 解鎖 iPhone、使用 TouchID 登入 GitHub,或使用 Windows Hello 存取系統時,其實已經在使用 Passkey。

如今,全球頂級的科技和金融領域的巨頭已經採用這套體系,Binance、Coinbase 和 PayPal 使用 Passkey 來保護數百萬帳戶,Amazon、Google 和 Microsoft 已將其設為安全標準,這套基於 WebAuthn / FIDO2 標準的技術,已經經過了數十億用戶的實戰檢驗。

新的突破在於:這套成熟技術將應用於加密錢包。

Passkey 如何重塑安全模型 :

- 生物辨識認證 :用戶的面部或指紋成為唯一的存取方式。

- 網域綁定安全 :每個 Passkey 都綁定一個特定的網域,從而使網路釣魚在數學意義上不可能。

- 無共享秘密 :與密碼或助記詞不同,Passkey 永遠不會離開用戶的裝置。

- 硬體支援 :密鑰駐留在裝置的安全晶片 (Secure Enclave) 中,正是保護支付憑證的那顆。

當 Apple 在 iOS 16 中將 Passkey 設為標準時,他們不僅僅是在改進密碼 – 而是徹底淘汰密碼,同樣的革命正在進入加密貨幣領域。

完整架構 (The Complete Architecture)

現代 Passkey 錢包的實現結合了三個關鍵層,它們協同工作,創造出前所未有的安全性。

第 1 層:安全晶片中的 Passkey

私鑰在裝置的安全晶片內生成,永遠存在,它不儲存在軟體中,甚至用戶也無法存取,它唯一的功能,是在用戶進行身分驗證時簽署交易。

第 2 層:不可竄改的前端 (Immutable Frontend)

Passkey 錢包的介面不再由傳統的網路伺服器提供,而是將整個前端部署在鏈上,這個前端不可修改,不可替換 – 像區塊鏈本身一樣永久。

第 3 層:鏈上直接執行 (Direct Blockchain Execution)

交易直接從已認證裝置流向區塊鏈,沒有中間伺服器,沒有 API 密鑰,沒有會被攻擊的中心化基礎設施。

實際應用

目前有團隊正在探索 Passkey 錢包,但 zCloak.Money 率先實現了完整架構:

- Passkey 進行身分驗證

- ICP 建構鏈上前端

- Chain-key Cryptography 實現多鏈支援

這套系統已經上線,並且投入了實際使用。

關鍵的不可竄改前端

將 Passkey 與不可竄改前端結合的巧妙之處在於,它解決了安全體系的兩端問題,傳統錢包,即使密鑰再安全,仍可能因為存取介面遭到劫持而全盤崩潰,採用傳統網路前端的 Passkey 錢包,仍然容易受到 DNS 劫持或伺服器入侵的威脅。

但是,當前端本身駐留在區塊鏈上 – 不可竄改、可驗證且永久 – 就沒有什麼可以劫持的了,用戶所看到和操作的錢包本身就是協議的一部分。

這項技術的融合創造了前所未有的成果:一個不可破解的錢包,不靠更強的防禦,而是通過完全消除攻擊入口。

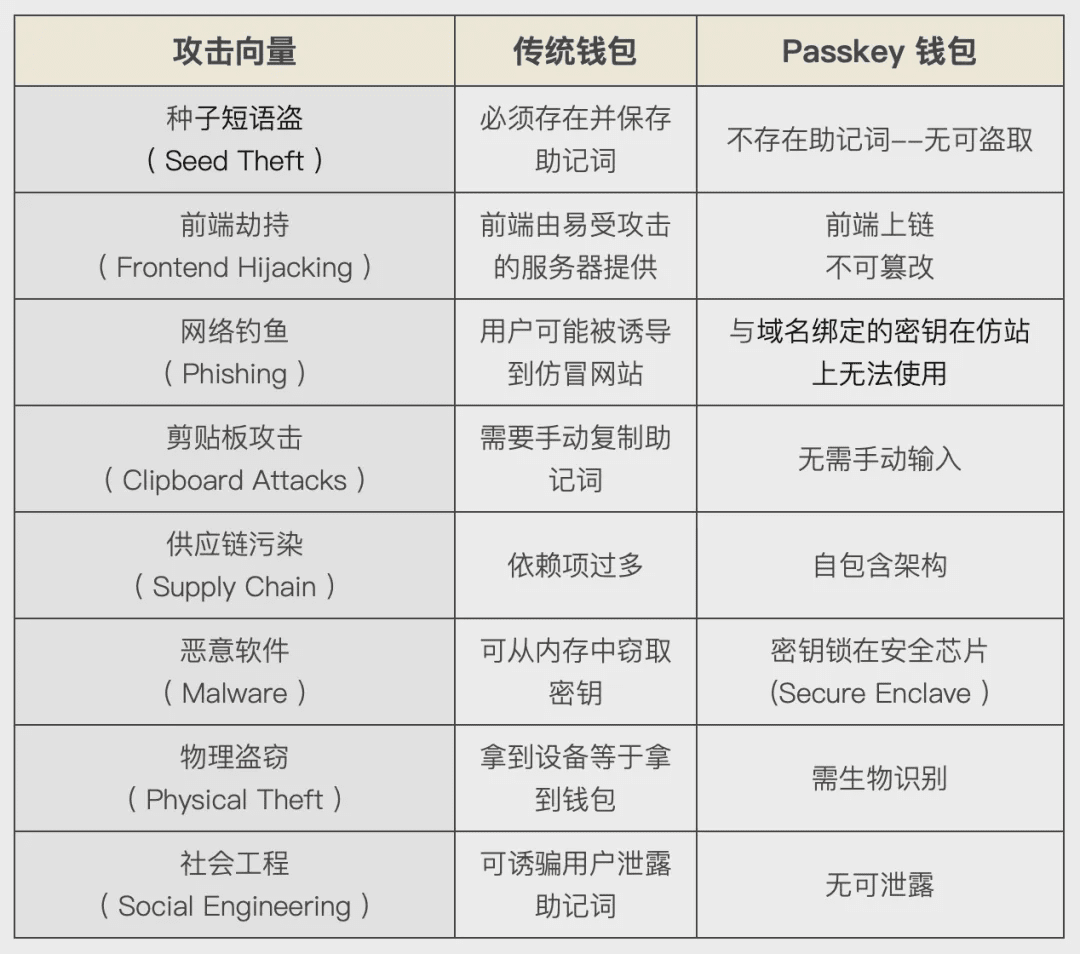

六、免疫級架構革新

Passkey 錢包不僅僅是抵抗攻擊 – 它讓大多數攻擊在邏輯層面上不可能,安全不通過築牢牆壁來實現,而是通過架構免疫。

免疫矩陣

免疫矩陣

技術原理

這種免疫性源於根本的架構差異:

- Passkey 無法被提取或複製 ,私鑰在安全晶片中生成和永久綁定,沒有函數可以提取,沒有 API 可以讀取它,即使獲得裝置的最高權限 (Root Access) 也無法存取。

- 生物驗證在本地完成 ,面部或指紋資料永遠不會離開用戶的裝置,安全晶片驗證用戶生物特徵,配對後才允許密鑰簽署,與網路請求、外部驗證和攻擊面都無關。

- 網域綁定阻止重新導向 ,每個 Passkey 都以加密方式綁定到特定網域,即使攻擊者創建了一個完美的網站副本,該 Passkey 也根本無法在那裡運行,攻擊在物理上變得不可能。

- 不可竄改前端無法被劫持 ,當錢包介面作為區塊鏈協議而非傳統網路託管存在時,就沒有伺服器可供攻擊,沒有 DNS 可供劫持,沒有 CDN 可供污染,這個介面像區塊鏈本身一樣不可變。

七、特斯拉時刻

正如特斯拉沒有製造出更好的燃油引擎,而是徹底消除了對汽油的需求一樣,Passkey 錢包已經不再需要助記詞。

模式顛覆

技術革命的模式有跡可循,最開始,它不受重視 (「既然馬跑得很好,為什麼還需要汽車?」),隨後,它被認為脫離現實 (「電動汽車在哪裡充電?」),最後,它成為顛覆的力量的新標準 (「你居然還用汽油?太原始了吧」)。

我們正處於一個拐點,Passkey 錢包正從創新技術轉向必需品。

應用展望

當下,早期用戶 – 加密原生企業和有遠見的機構金庫 – 正遷移向 Passkey 錢包,通過卓越的安全性和操作性獲得競爭優勢。

- 1 ~ 2 年後 :企業開始大規模採用 Passkey 錢包,隨著重大駭客攻擊繼續打擊傳統錢包,保險公司開始要求使用 Passkey 錢包作為承保條件,董事會開始質問為什麼他們的金庫沒有使用「最安全的錢包」。

- 3 ~ 5 年後 :主流採納,使用助記詞成為一個危險訊號,就像使用密碼而不使用雙重驗證 (2FA) 一樣,新用戶完全跳過助記詞,直接使用 Passkey。

- 未來 :助記詞會消失,就像撥接上網數據機或軟碟一樣,我們曾經用寫在紙上的 24 個單詞來保護數十億美元的想法,將像把錢藏在床墊下一樣荒謬。

直白的真相

每一次技術變革都遵循著這種模式:抵抗、採納、主導,電報到電話,膠片到數位,內燃機到電車,卓越的技術並非通過漸進式的改進取勝,而是讓前代技術徹底失效。

Passkey 錢包不止一步,它也是數位資產安全模式演變。

結論:抉擇之時

解決方案已在眼前。

損失 500 億美元之後,加密行業正站在一個十字路口,繼續在同一個易受攻擊的架構上迭代 – 在紙板門上安裝更堅固的鎖 – 或者接受對錢包安全思維方式的轉變。

Passkey 錢包代表了這種轉變,不是通過局部優化,而是架構變革。

科技巨頭們已經驗證了 Passkey 是未來的身分驗證方式,首批加密實現:zcloak.money 已經上線,證明了安全和便利並非互相排斥。

技術變革遵循著可預測的模式,今天看似革命性的技術,明天可能就會成為標準, 問題不在於 Passkey 錢包是否會成為規範,而在於何時成為規範。

加密錢包的特斯拉時刻已然來臨。

唯一的問題是:你準備好了嗎?

?相關報導?

錢包、警告與薄弱環節:2025 年加密貨幣安全攻擊全解析

我爸剛買人生第一筆加密貨幣,我要到助記詞後掏空了他錢包:歡迎來到加密世界~

手機遊戲恐盜加密貨幣錢包!Unity 引擎緊急修復「8年老漏洞」