暴露出来的只是冰山一角:深度挖掘Colonial Pipeline事件背后隐藏的故事

作者:BlockSec AML团队

2021年5月初爆发的Colonial Pipeline事件导致美国局部地区陷入能源危机,受到了美国乃至全球的关注。这是一场由勒索软件网络攻击引发的关键能源基础设施危机,对社会运转造成了严重影响。从Colonial Pipeline被迫支付赎金,到相关执法机构定位犯罪团伙的设备并最终追回部分赎金,整个过程充满了戏剧性。遗憾的是,无论是官方的通告亦或是其它公开的分析报告,均只针对该事件本身提供了简单分析,忽略了作为勒索软件服务提供商的DarkSide更为深层次的行为模式和过往行动。

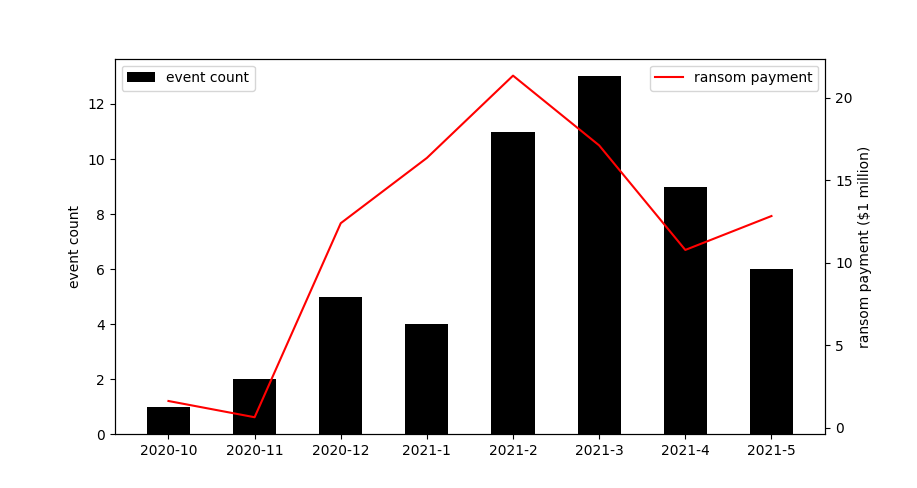

正所谓知己知彼,方能百战不殆。在接下来的内容中,我们首先带领大家从区块链链上交易的视角回顾此次事件,还原赎金的全部流动过程。紧接着以本次事件为线索,对其背后的犯罪团伙进行深入剖析。通过分析DarkSide的赎金操纵模式,再结合区块数据,我们推测这个犯罪团伙从2020年10月至2021年5月 至少 参与了 51 起勒索软件攻击事件,涉事赎金累计高达 9300万 美元。这意味着大量的勒索事件在悄无声息地发生着,暴露在我们眼前的或许只是冰山一角。

0x1. 背景

2021年5月初,美国最大的燃油管道运营商 Colonial Pipeline 在毫无预警的情况下关闭旗下4条主干成品油管道长达一周时间,导致美国局部地区陷入能源危机。作为关键能源基础设施,Colonial Pipeline的突然“崩溃”受到了美国乃至全球的关注。究其原因,不仅是它对社会运转造成了严重影响,更是因为这是一场由勒索软件网络攻击引发的危机。

为了尽快恢复运转,Colonial Pipeline于5月8日按照攻击者的要求以比特币的形式支付赎金约440万美元。这一举措彻底将当事人Colonial Pipeline和勒索软件背后的犯罪团伙DarkSide推上了舆论的风口浪尖——DarkSide是谁?受害者支付赎金这一行为是“顾全大局”还是“抱薪救火”?面对这样基于加密货币的勒索软件攻击,应该如何去避免和应对?勒索软件攻击并不算是“新鲜事物”,但这次事件却着实将这些问题推到了大众面前。2021年5月15日,Colonial Pipeline恢复正常运营。2021年6月7日,美国司法部表示追回部分Colonial Pipeline支付的赎金。

0x1.1 时间线梳理

- 2021年5月7日,美国最大的燃油管道运营商 Colonial Pipeline 遭受勒索软件攻击,关闭了旗下4条主干成品油管道 [1] [2] 。

- 2021年5月8日,Colonial Pipeline按照攻击者要求支付赎金约75 BTC [3] [4] 。

- 2021年5月10日,FBI确认此次网络攻击中使用的勒索软件来源为DarkSide [5] 。

- 2021年5月13日, DarkSide 声称其blog、payment server、CDN server已被执法机构控制:他们不仅失去了这些服务的访问权限,payment server上的资金 (大概率是尚未转移的赎金) 也被转移到了一个未知地址。此外,DarkSide宣布将立即停止合作伙伴计划 (the affiliate program) [6] ,不再作为勒索软件供应商向他人提供勒索软件及相关服务。但也有人猜测这是DarkSide的谎言 [7] 。

- 2021年5月15日,Colonial Pipeline恢复正常运营。

- 2021年6月7日,美国司法部表示成功追回Colonial Pipeline支付的部分赎金63.7 BTC [8] 。

几乎在同一时间,德国的Brenntag公司也遭受了DarkSide勒索软件攻击,并于5月11日支付赎金78.29 BTC [9] 。

0x1.2 DarkSide

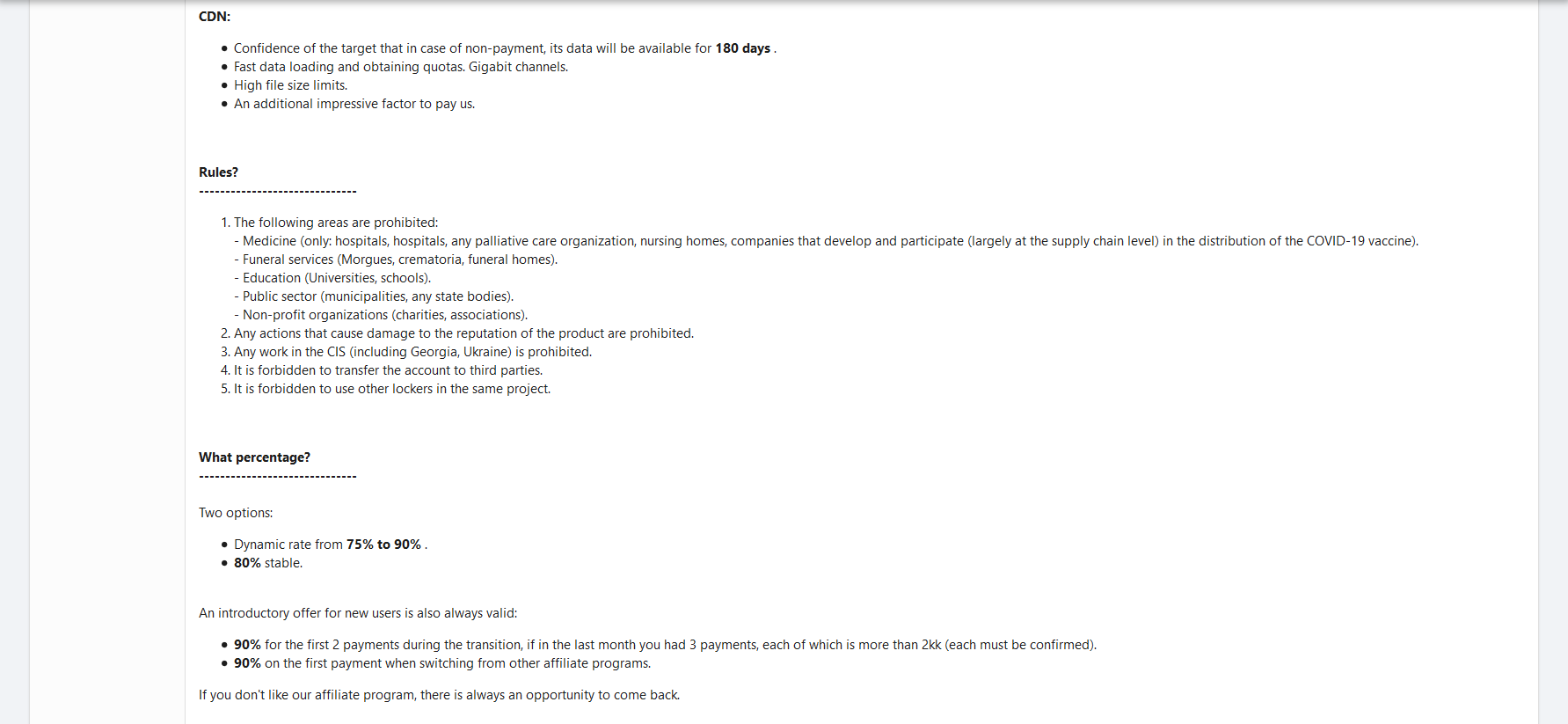

DarkSide 是一个网络犯罪组织,也是该组织所开发的勒索软件的名称。DarkSide从2020年8月初开始活动,并在不到一个月的时间内获利数百万美元 [10] 。为了提高勒索效率,DarkSide并非单兵作战,而是以“勒索即服务” (ransomware-as-a-service,RaaS) 的形式运作——DarkSide负责提供勒索软件,合作伙伴负责物色合适的攻击目标并部署勒索软件实施攻击,勒索所得根据预设比例进行分配。根据论坛广告,赎金低于50万美元时DarkSide收取赎金的25%,赎金高于500万美元时DarkSide收取的份额降至10% [11] 。而从DarkSide 2.0的发布 公告 来看,服务购买者也可以选择固定比例的赎金分配方案,无论最终谈妥的赎金数额,都按80:20进行分配。根据RaaS的普遍盈利策略 [14] ,DarkSide的收入主要分两部分:一是合作伙伴为勒索软件服务支付的“注册费”,二则是每次合作伙伴勒索成功后的部分赎金。

注: 本文中“合作伙伴”、“服务购买者”、“服务使用者”、“攻击者”均指代同一对象,根据语义环境交替使用。

0x2. 还原赎金流动过程

从Colonial Pipeline遭受勒索的事实被曝光,到最终以追回部分赎金落下帷幕,整起事件中涉及的地址和交易都未曾通过官方渠道公开披露。因此在接下来的分析中,我们主要是基于公开情报来进行推断和验证。

0x2.1 定位关键地址和交易

在事件发生之初,我们能采集到与Colonial Pipeline勒索事件相关的线索主要有4条:

- 2021年5月8日,Colonial Pipeline支付赎金约75 BTC;

- 2021年5月11日,Brenntag受同一勒索软件攻击,支付赎金约78.29 BTC;

- 2021年5月13日,DarkSide声称其资金被执法机构控制转移;

- DarkSide以“勒索即服务”的形式运作,勒索成功后会抽取部分赎金。

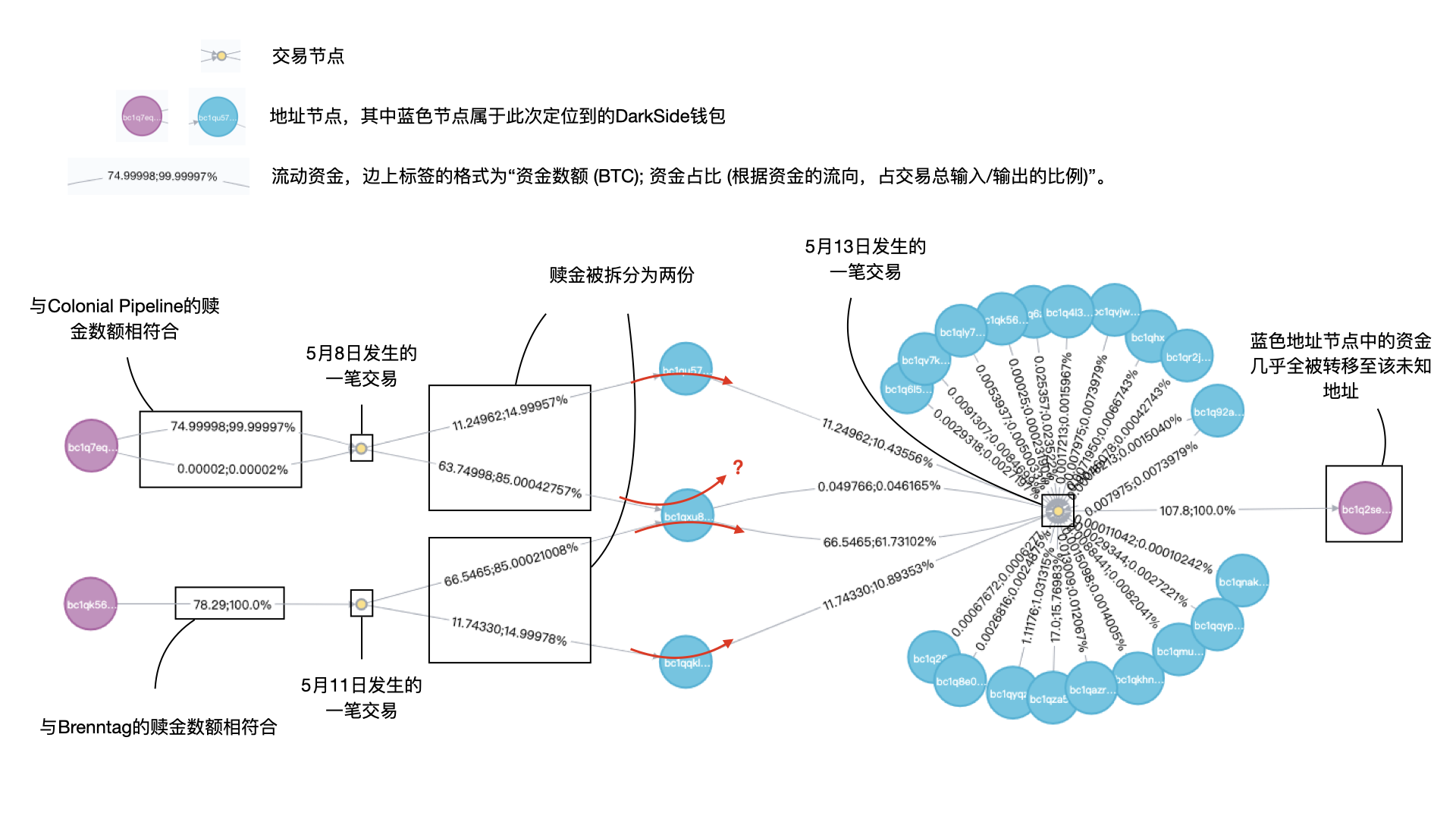

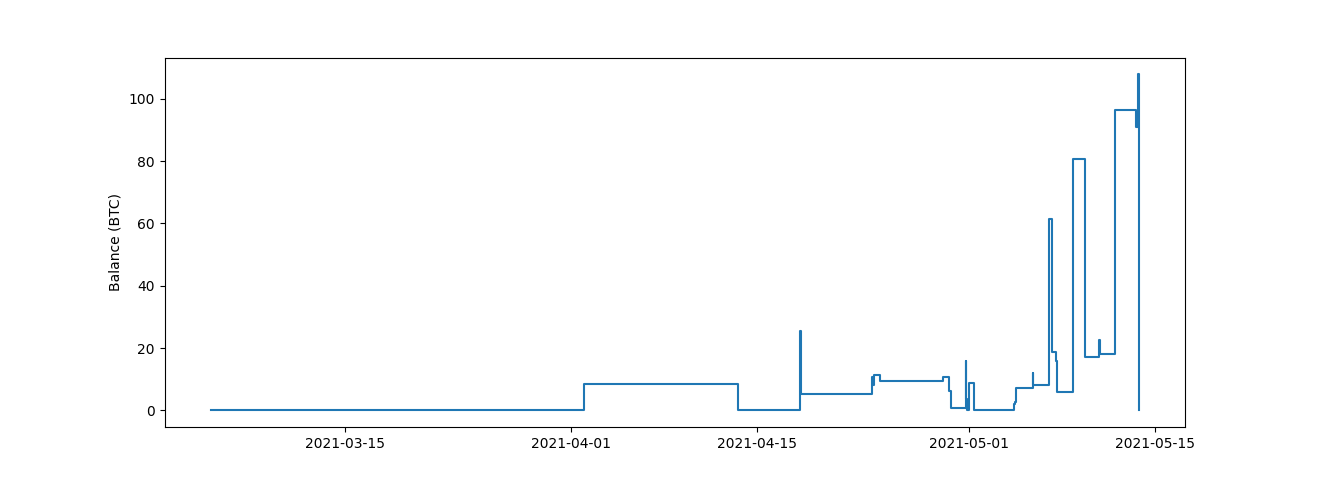

根据线索1、2中两笔交易发生的大致时间以及交易金额,我们在区块链上定位到了一个疑似属于DarkSide的钱包,其活动情况与上述线索高度吻合。下图截取了该钱包的相关活动细节。

注:钱包的本质是地址簇,一个钱包/簇中的地址被认为由同一实体控制。

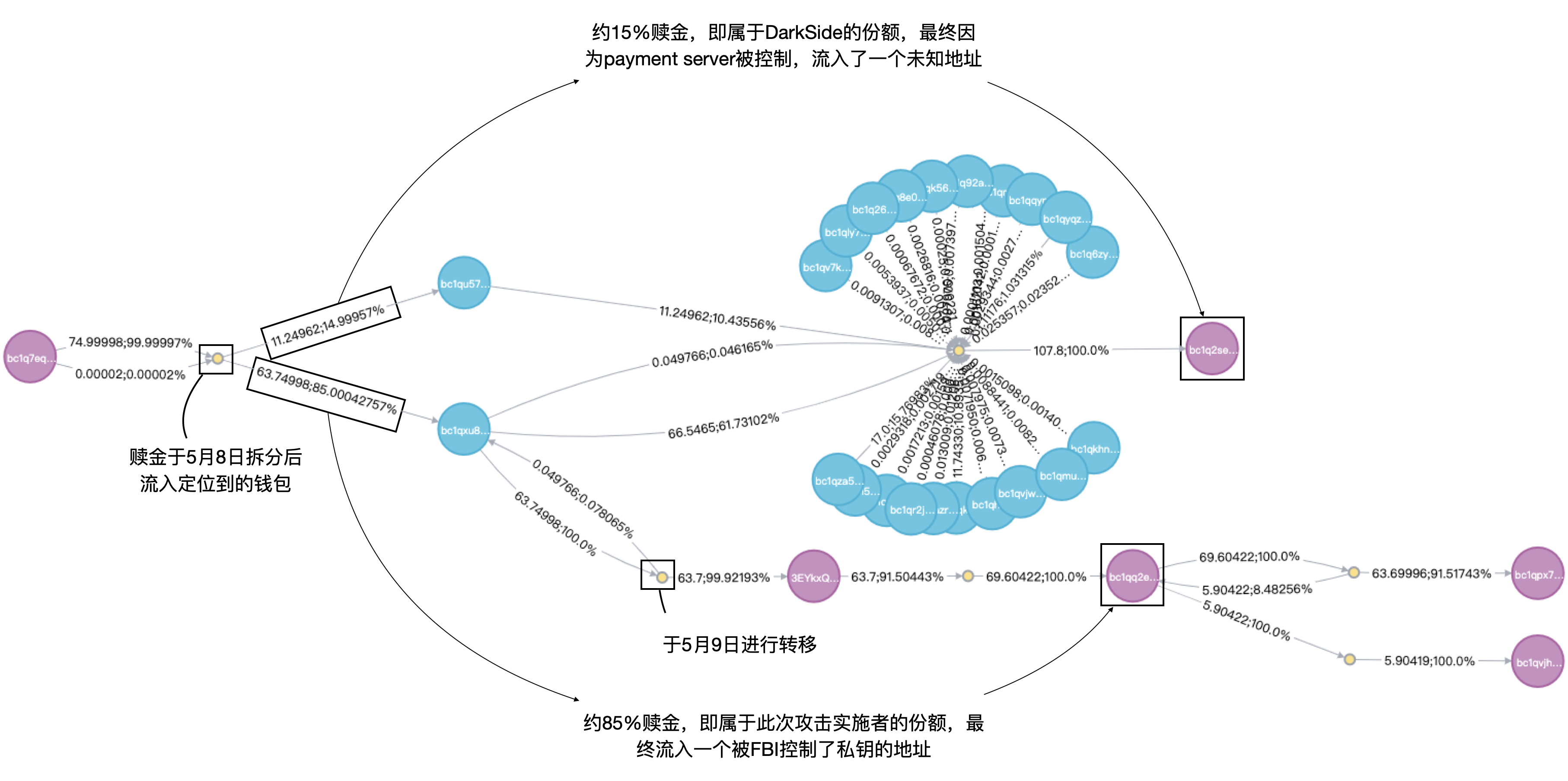

上图中的蓝色节点为此次定位到的钱包地址,紫色节点为目标钱包外的地址,黄色节点为交易,节点之间的边代表着资金流动。我们首先可以看到5月8日与5月11日分别发生了一笔交易,从交易金额来看,5月8日的交易金额约75 BTC,与Colonial Pipeline勒索事件中的赎金数额相符;5月11日的交易金额为78.29 BTC,与Brenntag支付的赎金金额一致。此外,这两笔疑似赎金在流入目标钱包时都进行了拆分。这个模式我们会在后续对DarkSide进行深入分析时详细介绍,它本质上是“勒索即服务”这一运作模式在DarkSide身上的体现。最后,5月13日时目标钱包中的资金几乎全被转移到一个紫色节点,与DarkSide宣称的”payment server被执法机构控制、资金被转移“相吻合。至此,定位的DarkSide钱包完全满足了前文提到的4条线索。

2021年6月7日,美国司法部表示追回部分Colonial Pipeline支付的赎金63.7 BTC 并公开了一份 查封令 。借助这一份查封令,我们验证了以上推测的正确性,并还原了赎金的完整流动过程。

0x2.2 赎金的来源

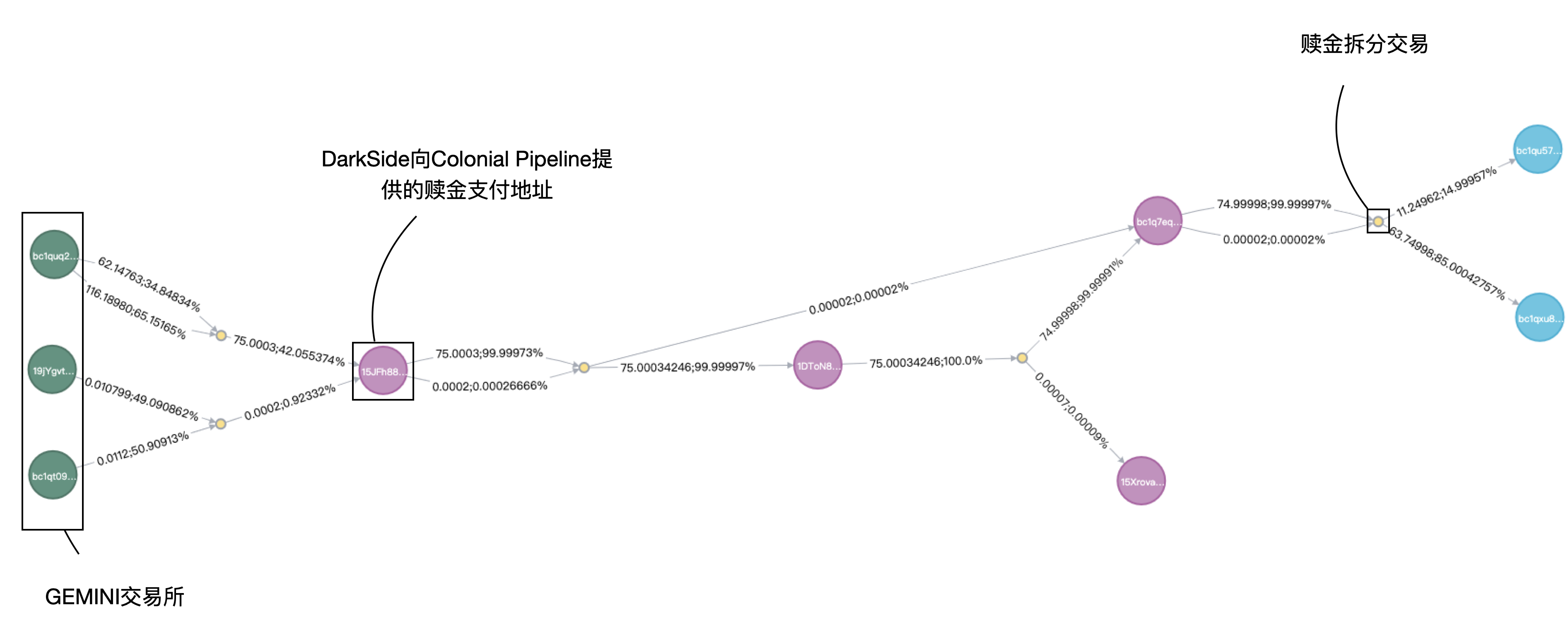

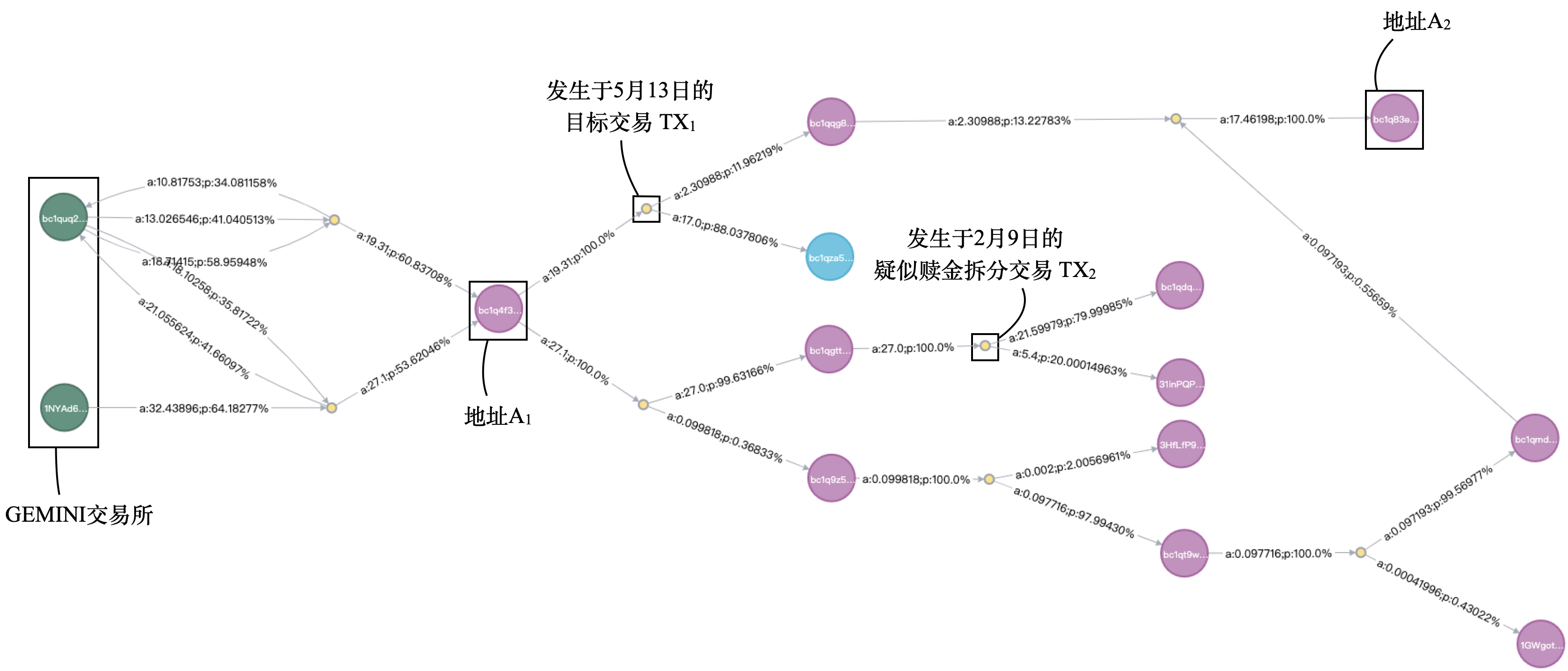

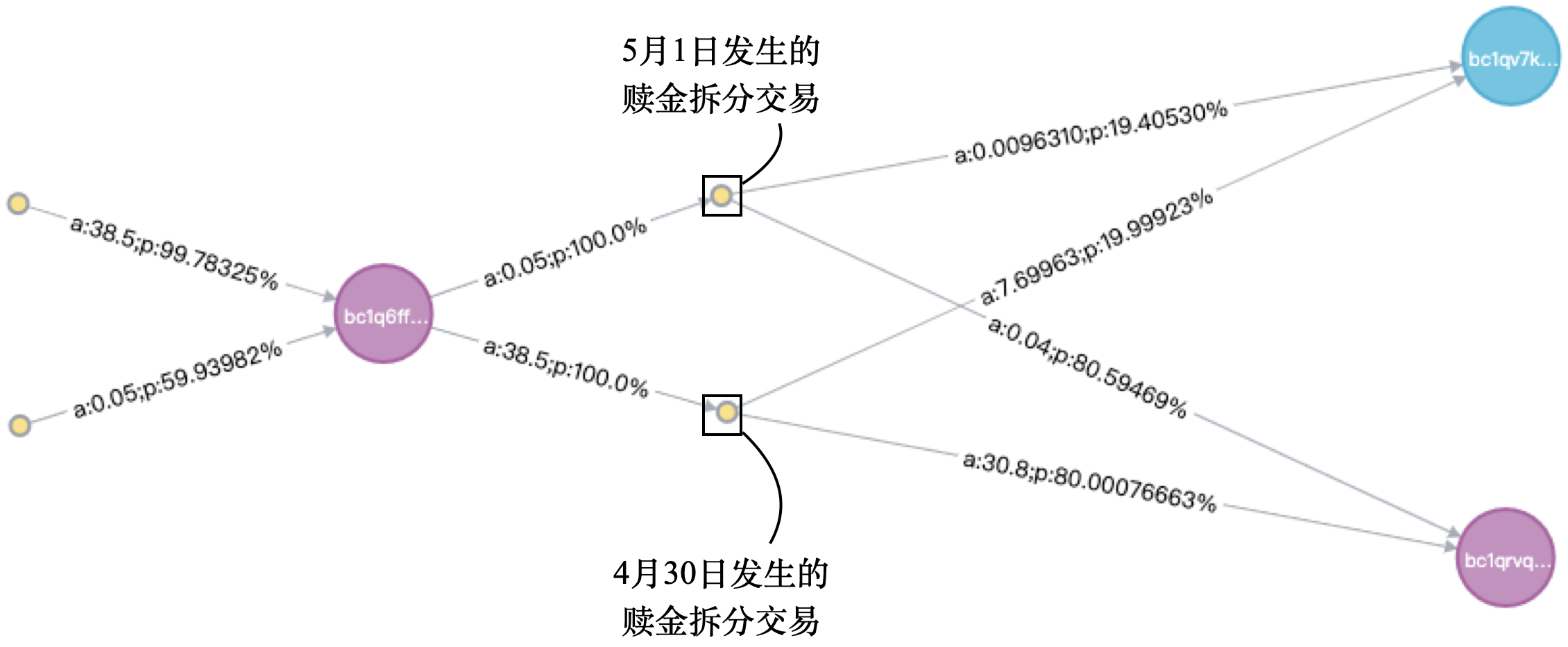

根据上一小节,5月8日时Colonial Pipeline支付的赎金经一笔交易 (下图中的赎金拆分交易) 拆分后流入目标钱包。对交易的输入资金进行后向追踪,我们定位到了这笔资金的源头——GEMINI交易所。

从图中可以看到,这笔资金从GEMINI交易所流出,先后在3个地址中停留,最终进入目标钱包。通过对比 查封令 中公开的勒索地址片段,GEMINI交易所下游的第一个紫色节点便是DarkSide向Colonial Pipeline提供的赎金支付地址。

0x2.3 赎金的去向

2021年6月7日,美国司法部表示追回部分Colonial Pipeline支付的赎金63.7 BTC [8] 。大家可能还记得前面提到5月13日DarkSide钱包资金被统一控制转移,而这63.7 BTC恰好逃过了那次转移。我们在下图中给出了Colonial Pipeline所支付赎金的主要去向。

5月8日赎金经拆分后分两笔流入目标钱包,15%于5月13日连同钱包中的其他资金被转移至一个未知地址,85%于6月7日被FBI控制——具体来说,这部分资金于5月9日时开始转移,并在转移过程中停留在地址XXXXXXXXXXXX950klpjcawuy4uj39ym43hs6cfsegq中。根据 查封令 ,FBI掌控了该地址的私钥,进而查封了该地址中的全部资金,包括Colonial Pipeline支付的85%赎金。6月7日,FBI从被控制的地址中转出约63.7 BTC,从数额上来看这笔资金很可能被归还给了Colonial Pipeline。

0x3. 深入DarkSide

上一小节中我们借助开源情报定位到一个由25个比特币地址组成的DarkSide钱包,这个钱包从2021年3月4日开始活跃,截止到2021年5月13日 (也就是DarkSide声称payment server被控制的日期),共通过57笔交易接收约341BTC,折合美元约1930万。

但除了明确知道5月8日与5月11日接收的两笔资金分别为Colonial Pipeline和Brenntag支付的赎金,我们无法确定该钱包其他流入资金的性质(是否是赎金);同时也无法得知在这1930万之外,DarkSide是否还有其他收入 (譬如存在未知的DarkSide活跃地址)。也就是说,我们虽然抓住了DarkSide的尾巴,但尚未摸透它的脾性,遑论看清它的全貌。

为了对DarkSide形成更为准确、全面的认知,我们进行了一次探索性实验。实验主要包含以下内容:

- 参考Colonial Pipeline和Brenntag这两起事件中的赎金流动过程,为DarkSide的赎金操纵行为建立简易模型。我们将借助这个模型来理解赎金流动过程中,各地址和交易扮演的角色和承担的任务。

- 基于上述模型对已知的25个DarkSide地址进行分析,尝试识别未知的勒索事件。我们在实例分析中得到了一些有意思的结论,这些结论反过来补充和优化了模型,并为下一步的挖掘工作提供了思路。

- 基于前面的所有发现和经验,以已知的25个DarkSide地址作为种子,挖掘更多的DarkSide地址和勒索事件。最终我们一共找到了120个DarkSide地址和51起勒索事件。考虑到采用的挖掘算法是保守的,这些可能还不是DarkSide的全部阴暗面。

为了让大家能切身感受探索的乐趣,我们会按照时间顺序来分享实验过程,例如在3.1小节中会先建立一个简易的赎金流动模型,随后在3.2小节中再根据实际的实验结果来补充优化。

0x3.1 厉兵秣马:建立赎金流动模型

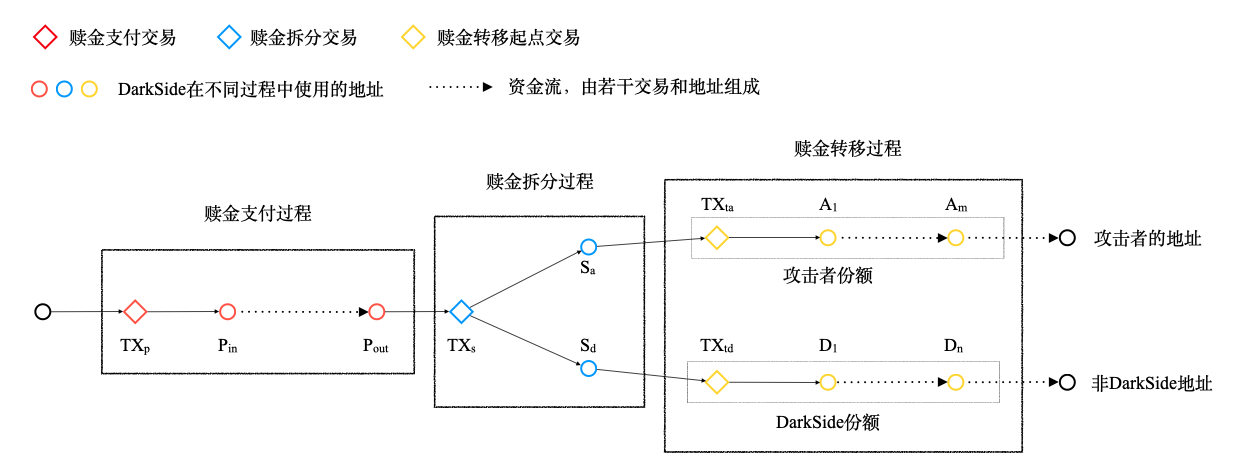

虽然我们前面已经亲眼目睹了一次勒索事件中赎金的流动过程,但如何去理解这个过程中各个交易和地址所扮演的角色仍然是一个困扰。为此,参考已知事件中的赎金流动,再结合自身的理解,我们为DarkSide的赎金操纵行为建立了一个简易的模型。模型描述的是一次勒索事件中,赎金从受害者支付到流出DarkSide控制范围的全过程:以 赎金拆分过程 为中心,赎金在拆分前的流动被统称为 赎金支付过程 ,拆分后则进入 赎金转移过程 。这三个过程的具体定义如下:

- 赎金支付过程。 从受害者支付赎金到赎金被拆分,可以理解为赎金拆分前的预处理过程。以赎金支付交易 TXp (payment transaction) 为起点,赎金经 TXp 流入了DarkSide提供的支付地址 Pin (payment input address),随后经过一系列转移进入地址 Pout (payment output address), Pout 后续会作为赎金拆分过程的输入地址。

- 赎金拆分过程。 即赎金按照预设策略进行拆分的过程。该过程以地址 Pout (中的赎金) 作为输入,赎金经拆分交易 TXs (separation transaction) 被分为两笔,属于攻击者的份额流入地址 Sa (the address to receive the affiliate's share),属于DarkSide的份额流入地址 Sd (the address to receive DarkSide's share)。

- 赎金转移过程。 即赎金被拆分后各自进行转移的过程。理论上,属于攻击者的份额将被转移至攻击者的地址,属于DarkSide的份额或停留在原地址、或转移至DarkSide的其它地址、或被DarkSide使用 (例如流入交易所或暗网)。相应地,赎金转移过程主要包含两条线,一条是攻击者的份额以交易 TXta (transition for the affiliate's share) 为起点进行转移,一条是DarkSide的份额以 TXtd (transition for DarkSide's share) 为起点进行转移。

需要补充的是,我们之所以持有 赎金一开始是由DarkSide控制,经过拆分后部分流入攻击者地址 这一观点,主要有如下两个原因:1)Colonial Pipeline和Brenntag这两起事件中的赎金,经拆分后无论是DarkSide的份额还是攻击者的份额都流入了DarkSide的钱包,这意味着经过拆分的赎金仍暂时由DarkSide控制,需要一个转移过程将部分赎金转入攻击者的地址;2)在DarkSide的payment server被控制后,部分攻击者在相关论坛上声讨久未到账的赎金 [13] ,这证实了攻击者在赎金流动过程中完全处于被动的状态,只能等待着赎金流入自己的地址。虽然理论上存在 支付过程由第三方控制 的可能性,但我们认为寻找一个第三方来接收赎金的风险过大。因此总的来说,我们认为 模型中的赎金流动都是由DarkSide控制的 。

当然,模型不一定能完全贴合现实中的赎金流动。例如Colonial Pipeline的赎金支付过程拥有多个 TXp 、 Pin 与 Pout 之间存在两个交易和一个地址;另一边也有实例的 Pin 与 Pout 是同一地址,这意味着赎金在支付后直接进行了拆分。又比如下面这个实例,属于DarkSide的份额在转移时被分为4个批次,也就是说这个案例中存在多个 TXtd 。还有一点很有意思,一个赎金拆分过程是可能包含多个拆分交易 ( TXs ) 的,我们会在后面详细阐述这一部分。

最后我们还要着重介绍下赎金拆分过程。正如一开始提到的,这个模型以“赎金拆分过程”为中心。除了位置因素,还因为它相对于另外两个过程具有更稳定和显著的特征。支付过程和转移过程中都存在不定长资金流,且其中的交易不具有明显的特征;而另一边,赎金拆分过程的结构简单稳定,结合DarkSide公开的赎金分配策略以及Colonial Pipeline和Brenntag这两个案例,其中的拆分交易还具有以下特征:

- 仅有一个输入地址(可以有多个输入,但这些输入须来自同一个地址,例如Colonial Pipeline这个案例);

- 有且仅有两个输出,且两个输出分别输出至不同的地址;

- 两个输出与输入之间的比例符合DarkSide的赎金拆分策略;

- 输出地址中不包含输入地址。

因此某种意义上,赎金拆分交易可以视作赎金流动过程这个不稳定结构的锚点。如果我们可以找到赎金拆分交易,就有机会还原出赎金的流动过程。

0x3.2 投石问路:模型的应用和修正

对DarkSide的赎金操纵行为有了初步了解后,我们来尝试挖掘已知DarkSide地址参与的未知勒索事件。根据模型,如果一个地址参与了一个赎金流动过程,那么它可能参与支付/拆分/转移之中的任一过程。也就说,以该地址为中心的一定资金流动范围内,可能存在赎金流动过程。由于赎金流动过程具有不稳定结构,导致很难直接对其进行识别,我们最终决定通过识别赎金拆分交易来定位赎金流动过程。识别一个DarkSide地址所参与赎金流动过程中拆分交易的方法我们会在3.3小节给出,这里我们先只考虑“DarkSide地址自身参与赎金拆分交易”这一类情况。

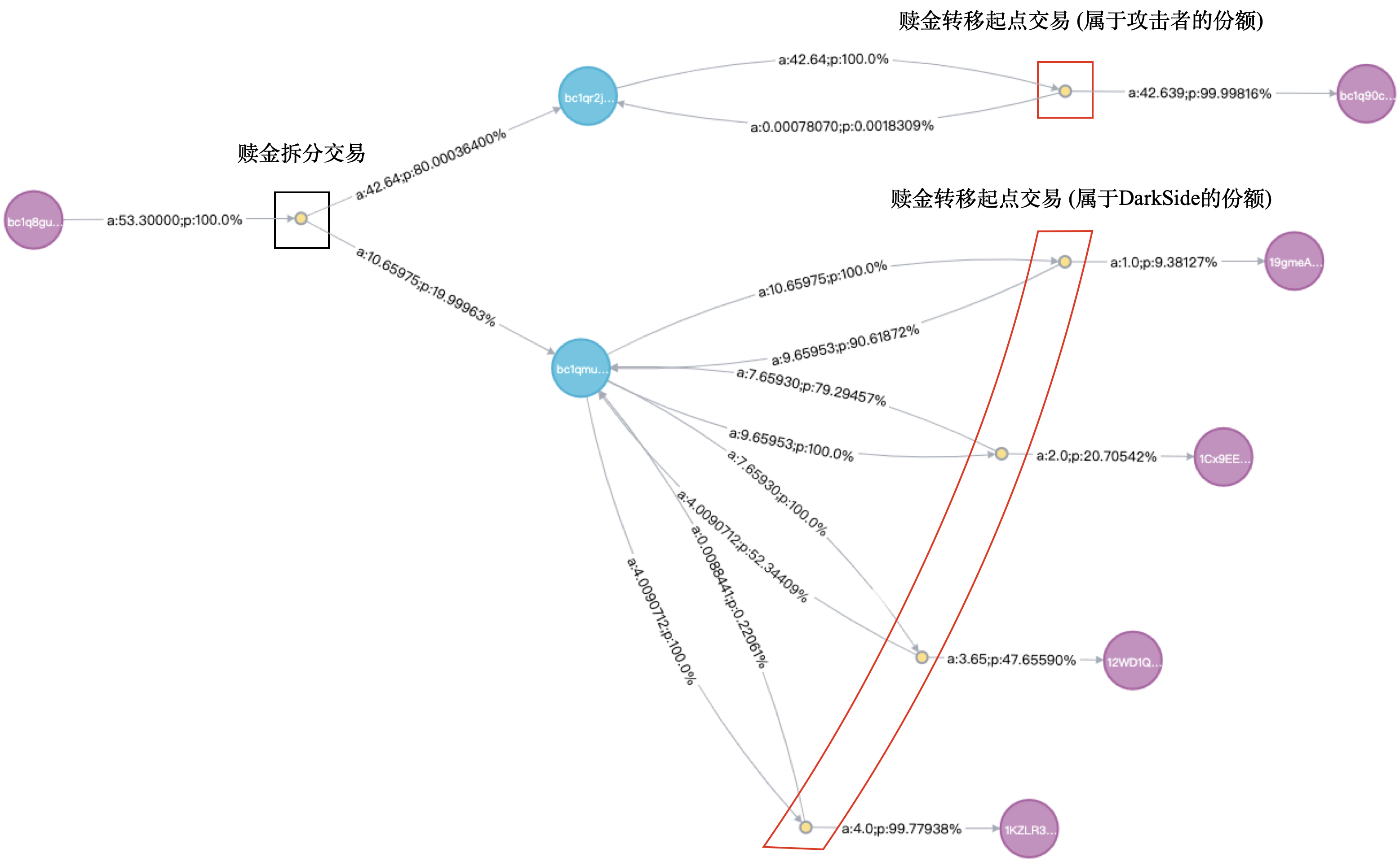

要识别一个DarkSide地址参与的赎金拆分交易,只需要在该地址作为输入地址或输出地址的交易中查找符合拆分交易特征的交易即可。考虑到DarkSide的赎金拆分策略十分灵活 (参见背景介绍),我们为特征3设置了一个宽松的筛选策略来避免遗漏——两个输出中的较大份额 (即攻击者份额) 与交易输入 (赎金) 的比例位于0.75~0.9之间 (误差0.001)。经过分析,向已知25个DarkSide地址转入资金的交易共有57笔,其中有25笔符合上述筛选条件。假设这25笔交易的确是赎金拆分交易,那么赎金的金额和拆分情况将如下图所示。注意,赎金分配比例的计算方式是每个输出与总输入的比值,因此会出现分配比例之和不为1的情况——这部分“消失”的输入作为交易手续费被消耗了。

25笔交易中有21笔的输出几乎是按80:20分配,有2笔按85:15分配 (即5月8日的Colonial Pipeline和5月11日的Brenntag)。鉴于这些交易具有十分清晰的分配比例,我们认为它们有极大概率是赎金拆分交易。相较之下,3月4日以及5月13日发生的两笔交易则不那么“典型”。

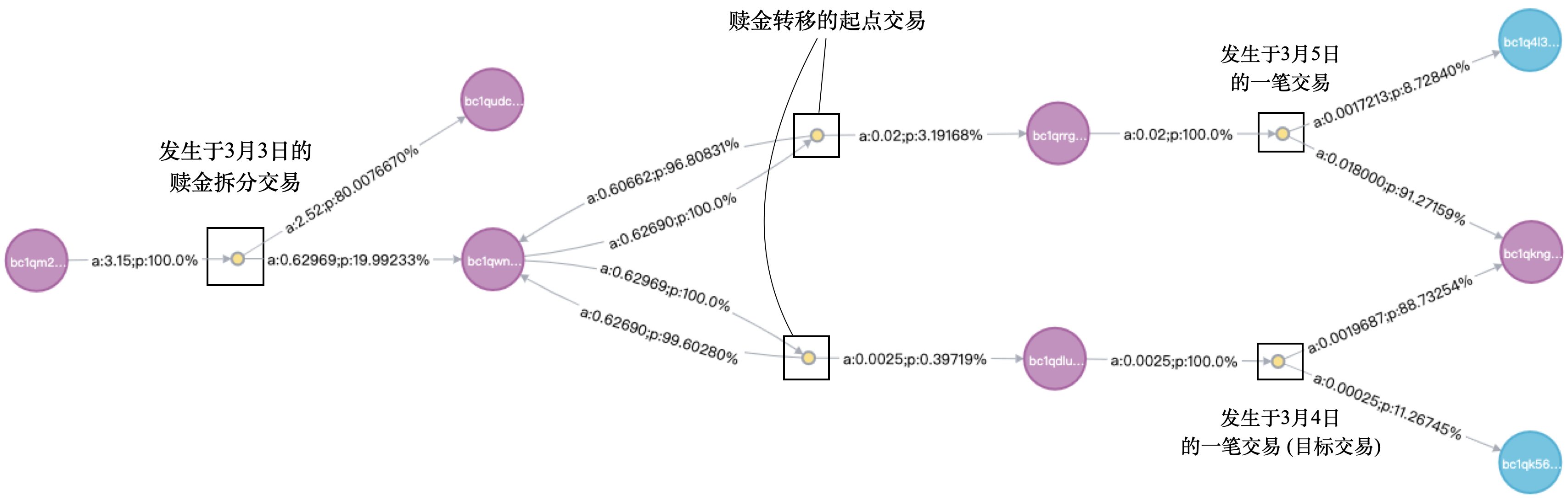

- 对3月4日发生的交易,其输入只有约107美元,且两个输出与输入的比值分别为0.1和0.79 (11%输入作为交易手续费被消耗)。对这笔交易的资金进行前后向追踪后发现,它极有可能参与了某起勒索事件的赎金转移过程——3月3日发生了一笔疑似赎金拆分交易 (按80:20分配),其中属于DarkSide的份额在转移过程中于3月4日通过目标交易进入已知的DarkSide钱包。

- 对于5月13日发生的交易 (记作 TX1 ),其作为赎金拆分交易存在两个异常。首先是它的输入约为100万美元,但DarkSide却仅收取了12%作为分成。其次是它发生在2021-05-13 16:58:47,而DarkSide的payment server被执法机构控制是在2021-05-13 18:03:26,如果 TX1 是赎金拆分交易,那么这起事件的受害者未免过于不幸。此外,我们同样对 TX1 的资金进行了前后向追踪,发现 TX1 的输入地址 A1 疑似在更早的时候参与了另一起勒索事件——2021年2月9日左右,赎金从GEMINI交易所流入地址 A1 ,随后在 TX2 处进行拆分。在这个赎金流动过程中,地址 A1 极有可能扮演了支付地址的角色。如果赎金支付地址不会被复用于不同的勒索事件,那么同样以 A1 作为输入地址的 TX1 就不应该是一个赎金拆分交易。

总的来说,这25个已知的DarkSide地址极有可能参与了23笔赎金拆分交易。但这意味着23起勒索事件吗?其实不然,拆分交易是赎金流动过程的锚点,却不等价于勒索事件——因为一个拆分过程中可能包含多笔拆分交易。

细心的读者可能已经发现,我们在筛选赎金拆分交易时并没有限制它的交易金额。虽然有情报 [12] 表明DarkSide参与的攻击事件中赎金通常位于20万到200万美元之间,但考虑到Colonial Pipeline和Brenntag支付的赎金已经远超200万美元,我们便决定放宽限制。而这一“放水”带来了十分有意思的结果——5月4日有9笔赎金拆分交易的交易金额不超过5万美元,5月1日更是有一笔仅价值2870美元的拆分交易。虽然金额不足20万,这些交易却具有“完美”的80:20拆分比例,那么他们是不是拆分交易呢?

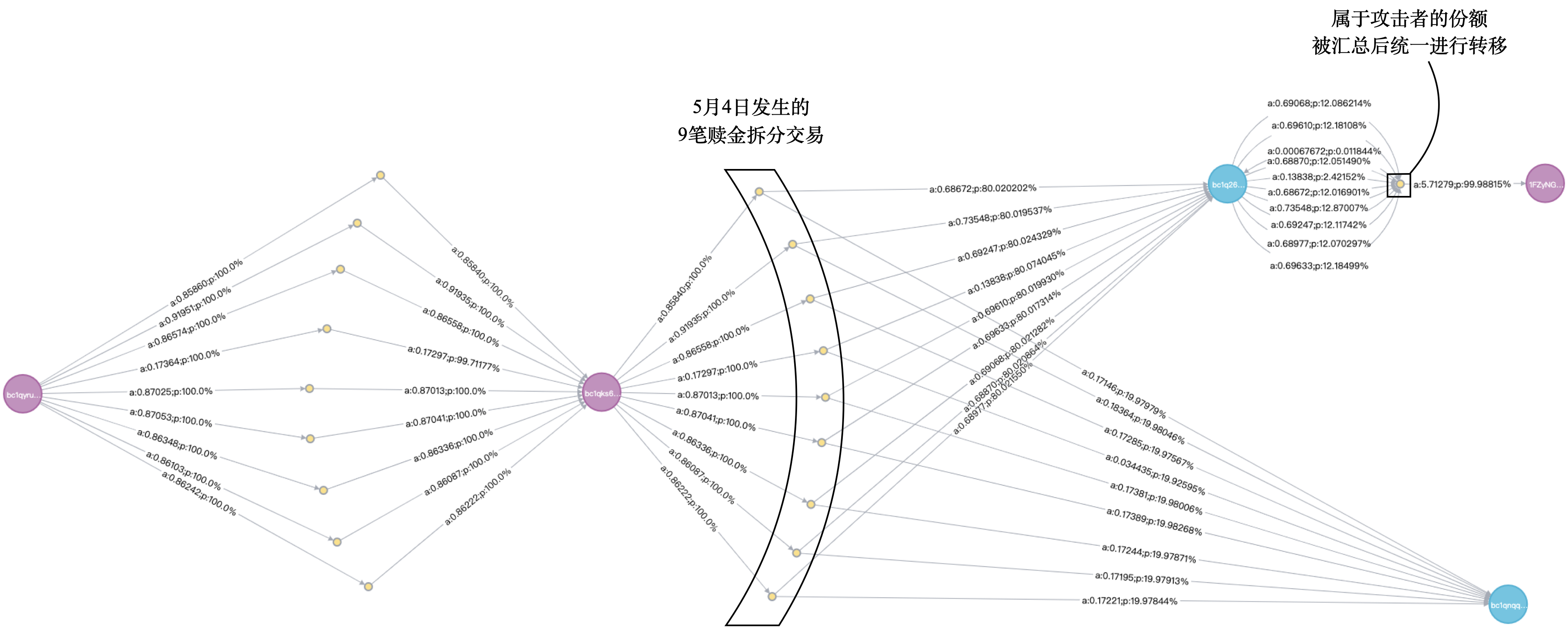

- 对于5月4日连续发生的9笔拆分交易,打印相关资金转移后可以发现这些交易高度关联:它们具有相同的输入地址和输出地址,并且拆分后的攻击者份额后续被汇总统一进行转移。

- 类似地,5月1日价值2870美元的交易与4月30日的交易也拥有相同的输入地址和输出地址。

不同的拆分交易,却具有完全相同的 Pout (拆分交易的输入地址), Sa (攻击者份额的输出地址), Sd (DarkSide份额的输出地址)。此外, 一致的拆分比例 , 紧连的交易时间 , 拆分后资金合并转移 ,这些事实让我们很难不做出这样的推测:这些赎金拆分交易属于同一勒索事件,受害者分多笔交易支付赎金,进而导致了多笔拆分交易。那么反过来,这是否意味着我们可以通过 Pout / Sa / Sd 来将同一事件中的多笔赎金拆分交易关联起来?又或者说, Pout / Sa / Sd 在勒索事件中的重用情况到底如何?为了回答这些问题,我们将前面找到的23笔赎金拆分交易中 Pout 、 Sa 、以及 Sd 之间的关系整理如下。

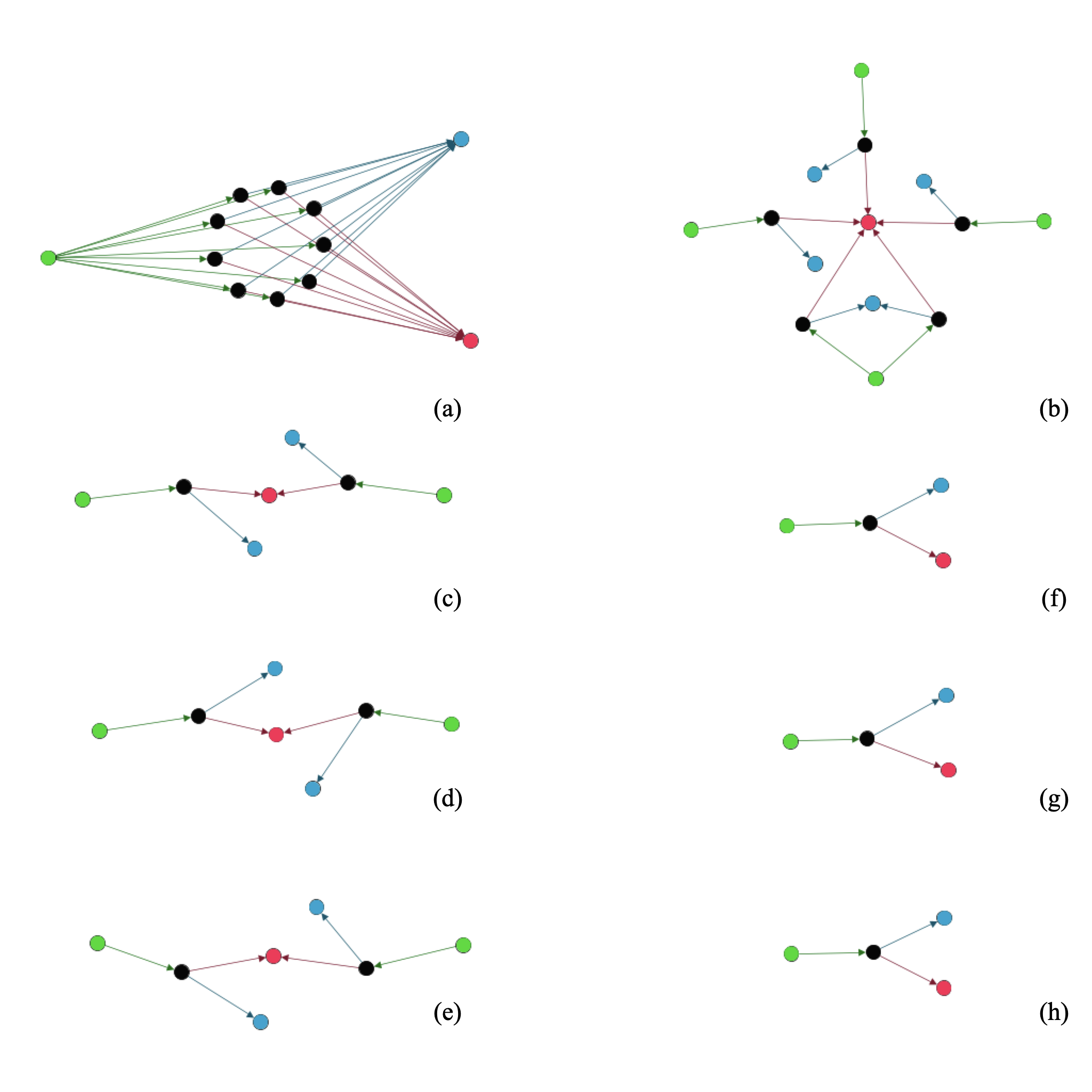

图中黑色节点代表拆分交易,绿色、红色、蓝色节点分别代表 Pout (拆分交易的输入地址)、 Sa (攻击者份额的输出地址)、 Sd (DarkSide份额的输出地址),节点之间的边代表资金流动。图中每个节点都是唯一的,每个节点的颜色也是唯一的 (没有节点同时扮演多个角色)。根据资金流关系,这些节点被聚为8个簇,分别对应(a)-(h)。可以看到,有的赎金拆分交易是独立存在的,例如图(f)-(h);有的赎金拆分交易则是通过一些地址被关联在了一起,例如(a)-(e)。下图中给出了不同拆分交易之间的两种关联方式。

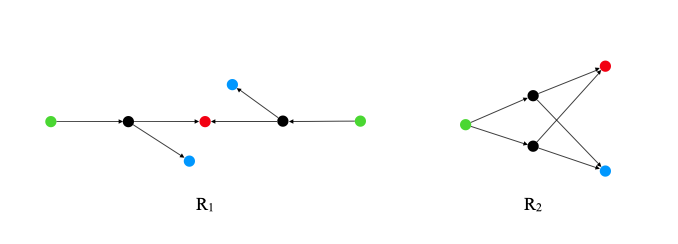

- R1 : 多笔赎金拆分交易由相同的 Sa 连接,每个拆分交易拥有各自的 Pout 和 Sd 。我们的推测是,由同一攻击者实施的多起事件,属于攻击者的份额可能会被转入相同的 Sa 地址。具体来讲,攻击者拥有在RaaS系统中申请 Sa 地址并为他实施的勒索事件指定 Sa 地址的权利。如果推测正确,那么Cononial Pipeline和Brenntag这两起勒索事件是由同一个攻击者发起的,因为它们的赎金拆分交易拥有相同的 Sa 。

- R2 : 多笔赎金拆分交易拥有相同的 Pout 、 Sa 、以及 Sd 。其原理可能是受害者分多笔交易支付赎金,这些赎金在相同的 Pout 汇合,经拆分后又流入相同的 Sa / Sd ,方便统一转移。

总结一下,1)地址 Sa 可能被复用于多起事件,如果这些事件是由同一攻击者实施的;2)一对 Pout 和 Sd 只被用于一起勒索事件,如果该事件拥有多笔拆分交易,那么这些交易拥有相同的 Pout 、 Sa 、以及 Sd 。基于第二点,我们不仅可以将属于同一事件的不同赎金拆分交易关联起来,并且可以在仅知道一个赎金拆分交易的情况下,通过它找到同一事件中的其他拆分交易,进而补全事件信息。

最后,我们来回答问题——这25个已知DarkSide地址参与的23笔赎金拆分交易共涉及了多少起事件?答案是14起:图(a)中只有1起事件,图(b)中有4起事件,(c)-(e)每图各2起,(f)-(e)每图各1起,累计14起。

0x3.4 探赜索隐:挖掘未知勒索事件

这一小节中,我们基于前文获得的所有信息来尝试挖掘未知的勒索事件。与上一小节不同的是,我们会考虑已知DarkSide地址参与支付过程和转移过程的情况;并且在挖掘勒索事件的过程中不断扩充DarkSide地址。挖掘的具体步骤如下:

- 以已知的25个DarkSide地址作为初始种子地址,记作 fresh_seeds ;同时初始化 traced_seeds 为空,用于记录所有被分析过的DarkSide地址。

- 对 fresh_seeds 中地址的资金来源与去向进行追踪。如果地址参与了赎金支付过程,在追踪资金去向的过程中有机会发现拆分交易;反之,如果地址参与的是赎金转移过程,在追踪资金来源的过程中可能发现拆分交易。当然,也可能在地址直接作为输入或输出地址的交易中发现拆分交易。由于赎金支付过程和转移过程存在不定长资金流,我们无法预知需要前向/后向追踪多长距离才能发现赎金拆分交易。根据经验,我们将前后向追踪的范围设置为4跳交易,得到交易图 Gtx (transaction graph)。完成追踪后将 fresh_seeds 添加到 traced_seeds 中。

- 从 Gtx 中识别勒索事件,结果记作集合 SE (event set)。准确来说,我们从 Gtx 中识别出赎金拆分交易,并将 Pout 、 Sa 、以及 Sd 完全一致的拆分交易归为一组,每组代表一起勒索事件。这里的勒索事件还需要额外符合两个特征:1)事件包含的所有拆分交易具有相同的拆分比例,且比例只能是80:20、85:15、90:10三者之一;2)事件涉及的勒索金额累计超过10万美元。

- 对 SE 中每个事件,检查其拆分交易中是否存在地址 Pout 、 Sa 、 Sd 不属于 traced_seeds 。如是,意味着我们发现了新的DarkSide地址,将这些地址和与它们同属一个钱包的其他地址作为新的 fresh_seeds 。

- 基于 fresh_seeds 重复步骤2~4 (记作一轮探索),直到 fresh_seeds 为空。在此过程中, Gtx 会被不断扩充 (开始新一轮探索时不会重置 Gtx )。

- 基于最终的 Gtx ,识别勒索事件 (同样需要符合步骤3中列出的两个特征)。

经过5轮探索,我们最终识别了51起事件,涉事赎金累计约9300万美元。出乎意料的是,最近两起事件的赎金金额 (Colonial Pipeline和Brenntag支付的赎金都约为440万美元) 可能并不是DarkSide的历史最高记录。根据检测结果,2021年1月27日发生的一次勒索事件收取赎金约1500万美元,2021年2月13日也有一次价值1000万美元的勒索事件,而这两起事件的赎金拆分比例也的确符合拆分策略,都是90:10。

需要指出的是,我们的挖掘方法是保守的:

- 首先是赎金拆分交易的判定。步骤3仅将符合80:20、85:15、90:10这三种拆分比例之一的事件识别为有效事件,但根据DarkSide的赎金拆分策略,实际的拆分比例可能更多样化。

- 其次是DarkSide地址的判定。步骤4基于赎金拆分交易的输入地址和输出地址来扩充DarkSide地址,但根据前面建立的赎金流动模型,赎金的支付过程和转移过程中也充斥着DarkSide地址。

这也就意味着,我们挖掘出来的还不是DarkSide的全部阴暗面。

0x4. 结语

正如文章开头所说,Colonial Pipeline勒索事件到此告一段落,但留给我们的问题却远未解决。这篇文章中我们还原了Colonial Pipeline勒索事件中赎金的流动过程,剖析了DarkSide的赎金操纵行为,并基于行为特征挖掘出了DarkSide参与的其他勒索事件。然而我们所知的依然有限:一方面,Colonial Pipeline勒索事件并非终点,新的勒索软件攻击事件依然在不断地酝酿和出现;另一方面,在DarkSide之外,也存在着其它勒索软件服务提供商。还有诸多疑问需要一步厘清:其它基于RaaS的勒索组织有着怎样的赎金操控模式?如何识别DarkSide之外其他RaaS勒索组织实施的攻击事件?能否通过监控区块链上的交易来捕捉正在发生的勒索事件?上述问题的答案有待于我们进一步的探索,也期待在不远的将来能给大家分享更多更为深入的发现。

参考文献

- 5·7美输油管道黑客攻击事件

- Colonial Pipeline cyber attack

- Colonial Pipeline paid 75 Bitcoin, or roughly $5 million, to hackers.

- Seizure Warrant

- Here's the hacking group responsible for the Colonial Pipeline shutdown

- The moral underground? Ransomware operators retreat after Colonial Pipeline hack

- DarkSide ransomere servers reportedly seized, operation shuts down

- DOJ seizes millions in ransom paid by Colonial Pipeline

- Chemical distributor pays $4.4 million to DarkSide ransomware

- DarkSide: New targeted ransomware demands million dollar ransoms

- Shining a Light on DarkSide Ransomware Operations

- Threat analysis: DarkSide Ransomware

- DarkSide Getting Taken to ‘Hackers’ Court’ For Not Paying Affiliates

- What is Ransomware as a Service (RaaS)? The dangerous threat to world security